# 🏷

> #APP逆向 #FridaHook #unidbg #Charles抓包 #安卓反编译 #JNI开发实战 #C语言基础 #Java基础 #加密算法溯源 #Root环境检测与绕过 #mitmproxy #PyQtGUI开发 #Pyinstaller打包 #移动端数据采集 #网络协议抓包

---

#### ⬇️获取课程⬇️

<a href="https://fcmit.cc/" target="_blank" style="text-decoration: none; display: flex; align-items: center; justify-content: center; text-align: center;">

<img style="height: 8em; width: auto; margin-right: 10px; pointer-events: none; user-select: none;" src="https://fcmit.cc/lxkf3.png" referrerpolicy="no-referrer" alt="1.png">

</a>

# 往期(订阅最新一期可以赠送往期)

[[真 · 完整版 路飞爬虫APP逆向11期(2024)]]

[[真 · 完整版 路飞爬虫APP逆向12期(2024)]]

[[真 · 完整版 路飞爬虫APP逆向14期(2025)]]

# 🔍 课程介绍>>>

本课程交付的是一套**全链路安卓APP逆向与数据采集解决方案**——学习者最终能带走从底层环境搭建、代码反编译、加密逻辑破解(Java层与C/JNI层)、防抓包/反调试绕过,直到将逆向脚本封装为带GUI图形界面的独立执行程序(exe)的端到端工程能力。

---

## 知识与能力图谱

|**核心模块**|**知识/技能点 (资料证据)**|**训练目标**|

|---|---|---|

|**基建与环境**|adb命令、Charles/mitmproxy抓包、设备Root与Frida/jadx部署 (`day02-03`, 文件`17-45`, `294-296`)|搭建标准逆向分析环境,掌握网络请求拦截与基础脱壳能力。|

|**语言底座**|Java基础(面向对象/集合/反射)、C语言基础(指针/结构体)、安卓开发及JNI (`day06-14`, 文件`75-120`, `161-193`)|掌握正向开发逻辑,为后续分析底层加密与so文件调用提供语言支撑。|

|**核心逆向破解**|Frida Hook、Frida-rpc、AES/DES/MD5算法溯源、Sign/Token破解、验证码识别 (`day04`, 文件`48-52`, `206-261`, `275`, `281`)|突破应用层防护,动态追踪并还原核心参数与鉴权签名的生成逻辑。|

|**底层与对抗**|Root检测绕过方案、unidbg框架(环境补齐/参数化/调用so) (`day26-28`, 文件`266-270`, `309-350`)|掌握高级反反调试技术,利用黑盒模式直接调用底层C/C++(so)加密逻辑。|

|**商业靶场实战**|车智赢、B站播放量、唯品会skey、得物、小红书(xhs)、大姨妈、海南航空 (`day15-25`,`day29-31`, 文件`315-367`)|在真实的高防护头部APP中,实操提取核心数据接口与破解业务防刷风控。|

|**工程交付**|Pyinstaller打包exe、PyQt5图形界面开发、控件与多线程通信 (`day32-35`, 文件`370-429`)|完成技术变现的最后一环,将纯代码转化为用户可用的桌面级工具软件。|

---

## 深度亮点剖析

- **设计亮点:逆向工程的“全包围”闭环**

不同于仅停留在“出数据”的传统爬虫课,本课设计了从“基础语言补齐 (day06-13)”到“工具运用 (Frida/unidbg)”,再到“商业化交付 (day32-35 PyQt/Pyinstaller)”的完整生产流水线。尤其是加入了GUI界面开发(依据:文件`381.python做GUI开发优势`至`429.打包成exe`),证明课程不仅教技术,更注重业务交付能力的培养。

- **实战强度:高密度的头部APP对抗**

实战含金量极高。课程并未停留在简单的“Demo测试”,而是直接针对大厂应用进行专项攻防。例如“B站播放量”连开3天(依据:`day17-19`),“unidbg”框架讲解深度极高,包含补环境、初始化、交互到API打包的全流程(依据:`day26-28`及文件`309-363`),说明课程直面当前大厂主流的so层防护策略。

---

## 行业/专业背景溯源

- **技术方向**:涵盖移动端网络安全、Python高级爬虫工程、Android应用逆向分析。

- **行业标准/认证**:【资料未提及】具体国家认证或厂商资质说明。资料纯聚焦于技术栈与企业级实战。

---

## 课程定位判别

- **定位描述**:安卓端逆向数据采集的**体系化进阶与全链路实战课**。

- **判定理由**:课程前期虽包含Java/C语言基础(入门),但中后期大篇幅聚焦于JNI、unidbg底层模拟、定制化Root绕过(进阶/高阶)以及主流商业APP风控破解(实战)。其专业术语密度(如`ptrace占坑`、`Frida-rpc`、`主动调用so`)表明这是一门以解决实际生产问题为导向的硬核课程。

---

## 精准受众画像

- **推荐人群**:有一定Python基础的Web爬虫工程师(欲转型移动端)、安全渗透测试初学者、数据采集服务外包从业者。

- **基础要求**:默认需具备基础的Python编程能力(依据:大量诸如`python实现xxx`、`python调用xxx`的文件命名,如文件`53`,`291`,`346`)。

- **非适宜人群**:

1. 纯零代码基础的小白(容易在C语言指针、JNI和底层内存分析中彻底迷失);

2. iOS端逆向工程师(课程环境全盘绑定Android、adb、apk);

3. 仅需获取简单公开网页数据的人员(学习成本远超需求)。

---

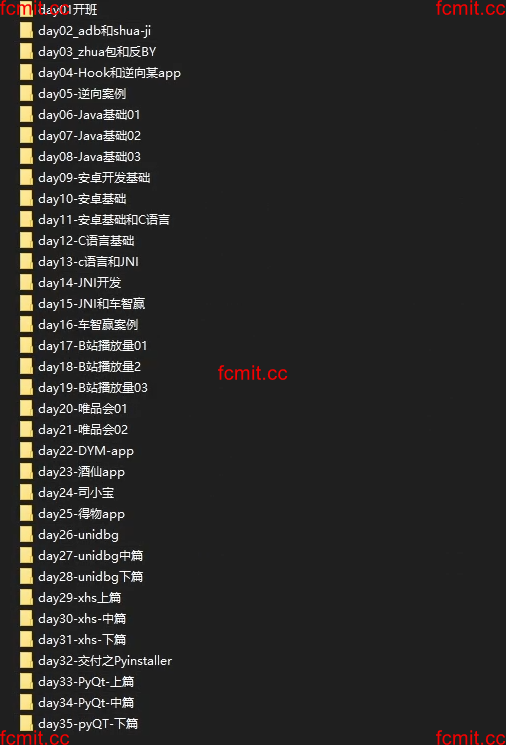

# ☁️ 网盘目录(仅展示部分目录)>>>

## 📚🛠️ 课件工具展示