# 🏷

> #加密逆向 #渗透测试 #Burp插件 #FridaHook #Yakit脚本 #瑞数绕过 #小程序安全 #Web安全 #APP安全

---

#### 官网地址:点我直达

<a href="https://fcmit.cc/" target="_blank" style="text-decoration: none; display: flex; align-items: center; justify-content: center; text-align: center;">

<img style="height: 8em; width: auto; margin-right: 10px; pointer-events: none; user-select: none;" src="https://fcmit.cc/lxkf3.png" referrerpolicy="no-referrer" alt="1.png">

</a>

# 🔍 课程介绍>>>

是一套系统性的实战教程,专门讲解如何在各种常见场景中(如 Web、小程序、APP、安全工具等)进行加解密逻辑的逆向分析与调试。

---

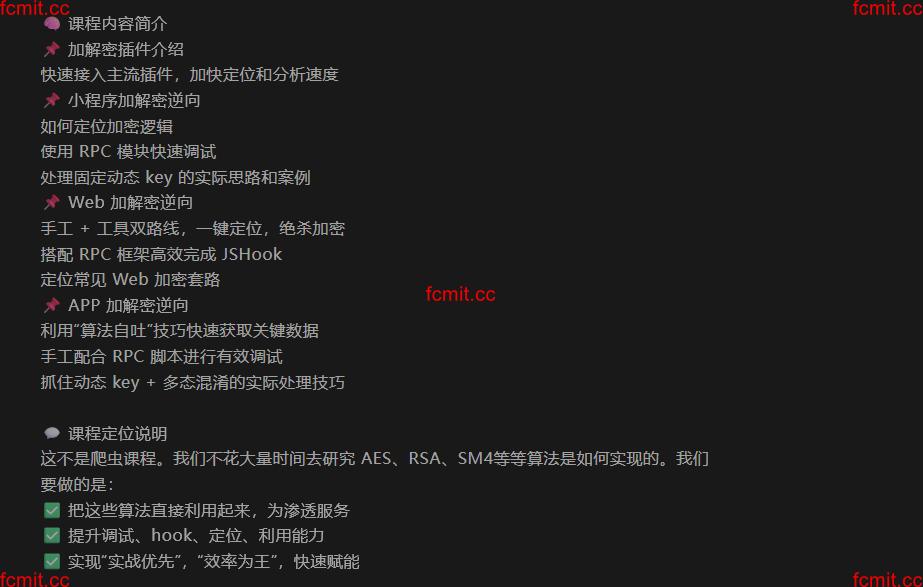

## 官方介绍

# 课程分析

## 🎯 一、课程总体主题

本课程围绕“**加解密逆向分析与实战技巧**”展开,核心目标是帮助学习者掌握如何在不同环境中识别、定位、破解加密逻辑,并利用自动化脚本、调试工具或热加载技术实现快速分析与复现。

重点内容包括:

- 加密算法原理与逆向(对称、非对称、哈希)

- Web、小程序、APP 的加密逻辑定位与复现

- Yakit 工具热加载与加解密脚本编写

- 瑞数防护(WAF)机制的分析与绕过思路

---

## 📘 二、课程内容结构与章节说明

### **第1章:加解密逆向扫盲**

- **内容摘要**:介绍常见加密算法(AES、RSA、MD5、SM 系列)、加密模式(ECB、CBC)、加密场景(传输加密、签名校验等);

- **工具与插件**:Burp Suite 插件(Autodecoder、Burpy、Galaxy);

- **实战部分**:讲解如何通过脚本(Flask接口)实现 `/encode`、`/decode` 接口;

- **核心技能**:加密算法识别、数据包加密逻辑复现、Burp自定义插件应用。

📍**章节范围**:P1–P7

📍**关键词**:AES、RSA、MD5、SM4、Burp插件、自动解密

---

### **第2章:小程序加解密逆向**

- **内容摘要**:通过微信小程序环境(DevTools)定位加密函数;

- **方法技巧**:

- 数据包关键字定位、console输出、调用栈分析;

- 破解 encrypt/decrypt 函数配对逻辑;

- **难点与对策**:随机key、小程序瑞数防护;

- **案例**:云上太仓、张家港行微银行、江南一起富。

📍**章节范围**:P1–P4

📍**关键词**:微信小程序、RPC调用、加密定位、随机key

---

### **第3章:Web端加解密逆向**

- **内容摘要**:基于 Node 环境下的 Web 加密逻辑分析;

- **工具链**:`v_jstools`、`JsRpc`、`ast-hook-for-js-RE`;

- **技巧与流程**:

1. 抓包获取密文;

2. 通过内存漫游定位加密点;

3. 使用 RPC 调用实现自动加/解密;

- **实战脚本**:展示 Flask 与 JSRPC 的整合;

- **案例**:金嘉银行网站。

📍**章节范围**:P1–P8

📍**关键词**:Node、JS逆向、RPC、SM4、密钥固定化

---

### **第4章:APP加解密逆向**

- **内容摘要**:移动端逆向环境配置与分析;

- **工具链**:

- Frida(Hook框架)

- Jadx(反编译APK)

- 小黄鸟(抓包)

- r0capture(证书绕过)

- **技巧方法**:

1. 自吐算法分析;

2. 反编译源码定位;

3. Hook关键函数(如HashMap、String);

4. WebView调试。

📍**章节范围**:P1–P4

📍**关键词**:Frida、Hook、Jadx、App逆向、抓包绕过

---

### **第5章:Yakit热加载与加解密脚本**

- **内容摘要**:利用 Yakit 平台实现加解密逻辑的实时注入与调试;

- **包含内容**:

- Codec库使用(SM4、AES、RSA、SM2、MD5)

- JSRPC调用与请求体处理

- beforeRequest/afterRequest钩子函数示例

- JSON结构加密、部分字段加密等多种处理模式

- **技能目标**:掌握 Yakit 插件开发与热加载机制。

📍**章节范围**:P1–P6

📍**关键词**:Yakit、Codec、SM系列算法、热加载、请求钩子

---

### **第6章:瑞数防护绕过**

- **内容摘要**:讲解瑞数WAF机制原理与绕过策略;

- **原理**:利用短期cookie有效性,通过浏览器劫持与WebSocket更新;

- **优化方案**:使用 Python + DrissionPage 自动获取并复用cookie;

- **示例**:实现自动获取cookie并在Burp中复用的 Flask 脚本。

📍**章节范围**:P1–P3

📍**关键词**:瑞数WAF、Cookie复用、DrissionPage、自动化绕过

---

## 💡 三、课程亮点

1. **全场景覆盖**:从Web到小程序再到App,覆盖了主流的加解密逆向方向。

2. **实战脚本丰富**:每章都有可直接运行的脚本示例。

3. **工具链完整**:Burp、Frida、Yakit、DrissionPage、JsRpc等全程贯穿。

4. **进阶导向强**:从算法原理到防护绕过,兼顾基础与实战。

---

## 👨🏫 四、适合学习人群

- 具备一定编程基础的**网络安全初学者**;

- 想提升实战技能的**渗透测试工程师**;

- 需要逆向前端/APP接口加密逻辑的**安全研究员**;

- 对安全自动化、协议分析感兴趣的**开发者**。

---

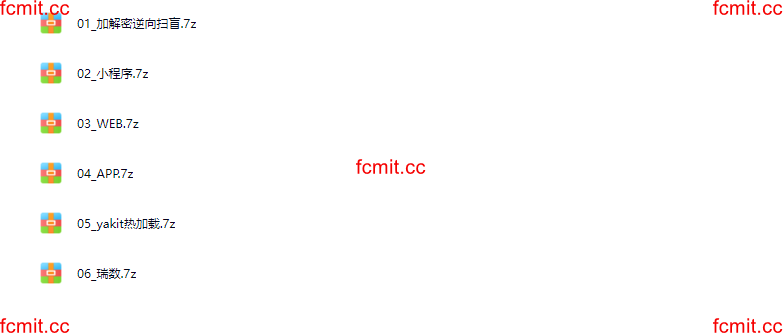

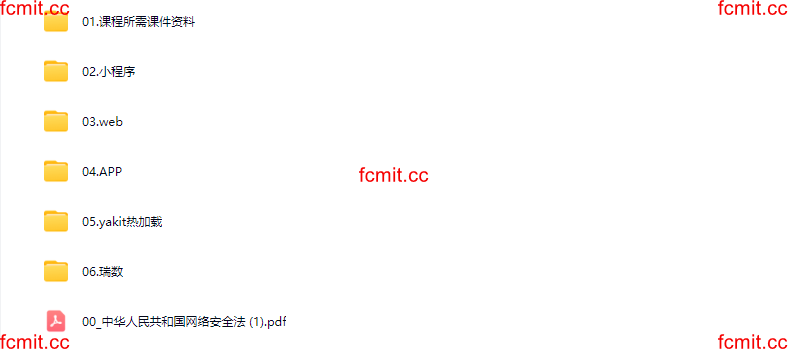

# ☁️ 网盘目录(仅展示部分目录)>>>

## 📚🛠️ 课件工具展示