> #HVV #护网行动 #攻防演练 #流量分析 #溯源 #日志排查 #蓝队

---

#### 官网地址:点我直达

<a href="https://fcmit.cc/" target="_blank" style="text-decoration: none; display: flex; align-items: center; justify-content: center; text-align: center;">

<img style="height: 8em; width: auto; margin-right: 10px; pointer-events: none; user-select: none;" src="https://fcmit.cc/lxkf3.png" referrerpolicy="no-referrer" alt="1.png">

</a>

# 🔍 课程介绍>>>

- 蓝队职业体系工程师,主要从**甲方视角**以及**护网的经历**总结课程内容,主要包含**战前管理、战中准备、战后实施**三个主体,内容涵盖**安全监控、场景化分析、流量溯源**等实战以及模拟**反渗透**系列。

## 课程优势

- 国内**知名安全团队**倾力打造,**业界安全专家**,并把自己**从业安全经历**进行讲解。目前团队**开源多本安全电子书籍**,并且在**Web安全、代码审计**形成体系,多次受邀**沙龙演讲嘉宾**。最大的优势我认为是一个**团队作战**,比单一的课程讲师内容会更丰富,另外团队成员都是**来自一线大型安全公司**,会把团队的优势展现,既然是**收费课程,肯定会讲一些在市面上无法看到内容**,这也是我们做**课程初心**。

## 讲师介绍

- **小峰**,**红日安全创始人**,主要研究方向**Red Teaming、蓝队防守、代码审计、Web安全、威胁情报等**相关研究。并组织团队发表多篇期刊和安全工具。

- **陈平**,**红日安全核心成员**,主要研究方向**Red Teaming实战**、**Python工具研发、工控安全**以及**自动化相关研究**,曾发表多篇**安全期刊和安全沙龙**,代表作品**自动化标注引擎研究、自动化识别CMS指纹**等课题。

- **Orion**,**红日安全核心成员**,主要研究方向**Red Teaming实战**、**Web安全、应急响应**等相关研究,曾发表多篇**安全期刊和技术文章**,代表作品**内网渗透及代理转发、逻辑漏洞实战、Web安全系列信息收集实战**等实战等课题。

- **get0shell**,**红日安全核心成员**,主要研究方向**Web安全、蓝队防守、二进制漏洞挖掘、Android安全、安全开发、电子数据取证分析**等相关研究。

- **5+7**,**红日安全核心成员**,主要研究方向为**Web安全、蓝队建设、Red Teaming实战、企业安全建设、机器学习**等

-

# 课程规划

## 战前管理

### 第一章 环境准备

**环境篇**

- 第一节 蓝队工程师蓝图规划

- 第二节 靶场环境准备

- 第三节 蓝队题目设计理念

- 第四节 红队攻击思路

- 第五节 蓝队防守思路

- 第六节 ATT&CK战术思想

**管理篇**

- 第七节 资产管理

- 第八节 拓扑管理

- 第九节 安全基线检查

- 第十节 Web主机安全检查

- 第十一节 安全意识培训

- 第十二节 运营工作(监测、预警、分析、验证和处置)

## 战中准备

### 第二章 工具使用

**监控平台**

- 第一节 Webshell检测工具

- 第二节 Wireshark流量检测工具

- 第三节 HFish蜜罐检测平台

- 第四节 HIDS主机监控平台

- 第五节 T-Pot17.10监控平台

- 第六节 Snort 入侵检测平台

- 第七节 ELK日志分析检测平台

- 第八节 Packbeat网络检测平台

- 第九节 OSSIM-SIEM监控平台

- 第十节 jxwaf 安全防护平台

**工具箱特征分析**

- 第十一节 AWVS工具实战

- 第十二节 AWVS工具流量分析

- 第十三节 Nessus工具实战

- 第十四节 Nessus工具流量分析

- 第十五节 Metasploit工具实战

- 第十六节 Metasploit工具流量分析

- 第十七节 Cobalt Strike工具实战

- 第十八节 Cobalt Strike工具流量分析

- 第十九节 Empire 工具实战

- 第二十节 Empire工具流量分析

- 第二十一节 PowerSploit 工具实战

- 第二十二节 PowerSploit工具流量分析

- 第二十三节 PowerShell 工具实战

- 第二十四节 Powershell脚本流量分析

- 第二十五节 Pocsuite工具实战

- 第二十六节 Pocsuite流量分析

### 第三章 攻击面渗透介绍

- 第一节 渗透测试介绍

- 第二节 信息收集(包括端口和Web安全,主要进行资产收集)

- 第三节 Web安全

- 第四节 内网安全

- 第五节 代理介绍

## 战后实施

### 第四章 场景化介绍

- 第一节 某cms漏洞渗透某内网域控(Vulnstack靶场)

- 第二节 代码审计渗透内网域控(Vulnstack靶场)

### 第五章 监控溯源实战

- 第一节 流量数据实战

- 第二节 监控流量实战

- 第三节 溯源分析介绍

- 第五节 流量数据包介绍

- 第六节 SQL注入溯源分析

- 第七节 数据库暴力破解登录溯源分析

- 第八节 WebShell木马上传溯源分析

- 第九节 Web代理溯源分析

- 第十节 内网主机执行命令执行

- 第十一节 数据下载溯源分析

- 第十二节 威胁情报认识

- 第十三节 威胁情报工具认识

- 第十四节 VT工具使用实战

- 第十五节 riskiqTI使用实战

- 第十六节 微步在线使用实战

- 第十七节 恶意代码流量溯源分析

### 第六章 溯源分析

- 第一节 日志分析工具介绍

- 第二节 日志分析溯源实战(一)

- 第三节 日志分析溯源实战(二)

- 第四节 ELK日志溯源分析

- 第五节 Windows主机取证分析

- 第六节 linux主机取证分析

### 第七章 反渗透回击

- 第一节 流量溯源Webshell到攻击方服务器

- 第二节 日志溯源定位攻击方地理位置

## 适合人群

- 安全工程师/安全运维工程师/代码审计工程师/信息安全专业技术等

# ☁️ 网盘目录(仅展示部分目录)>>>

### 第1章

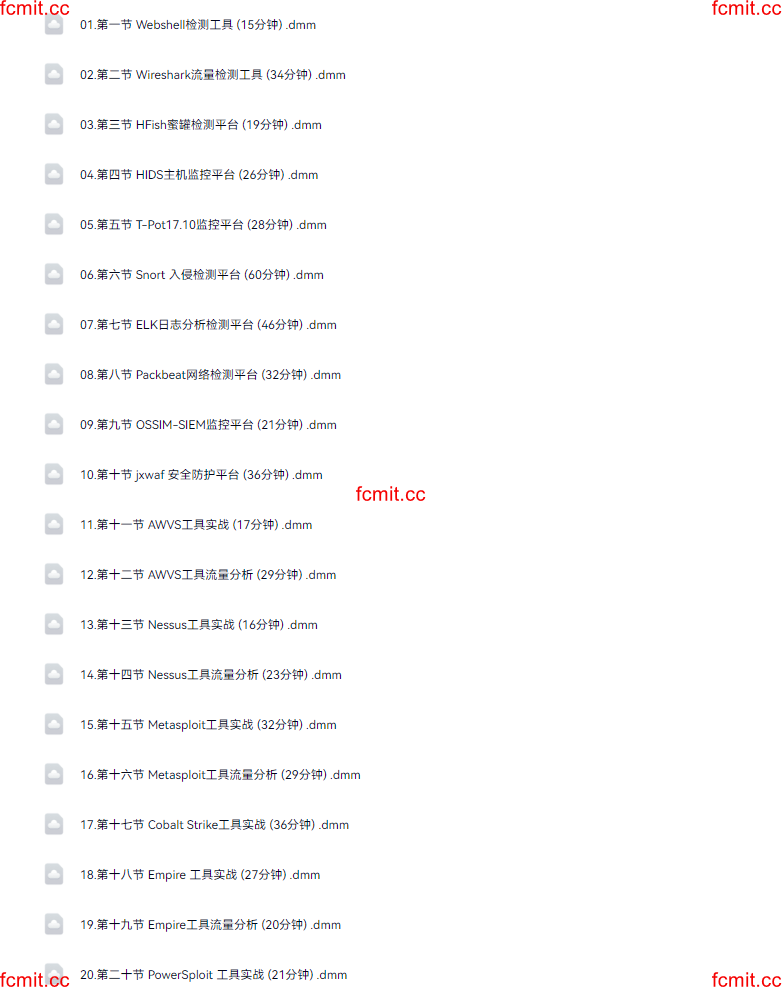

### 第2章

### 第3章

### 第4章

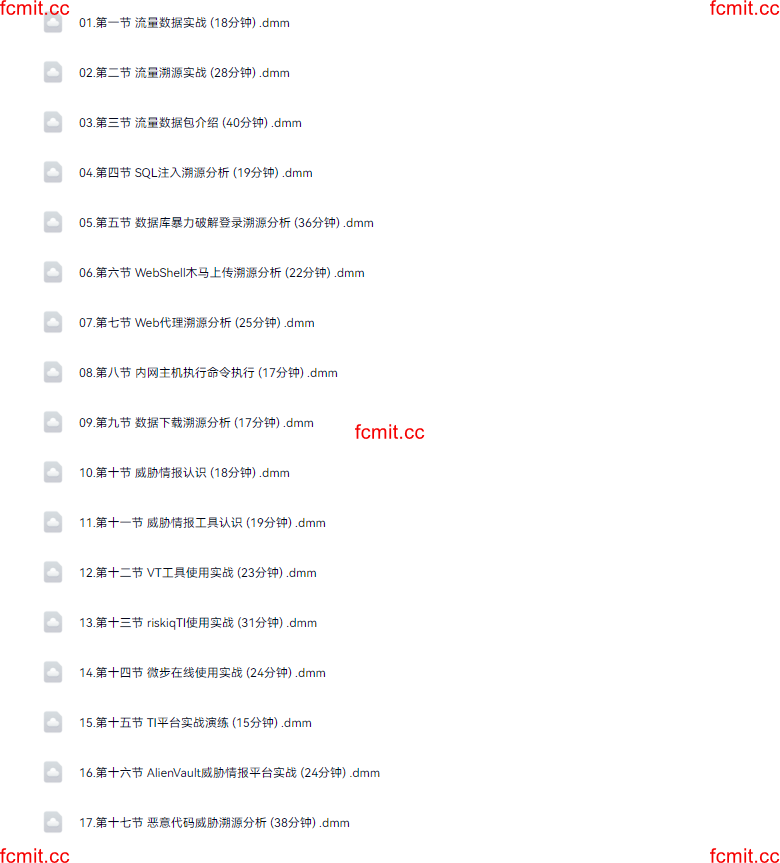

### 第5章

### 第6章

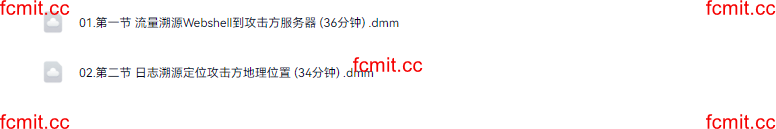

### 第7章

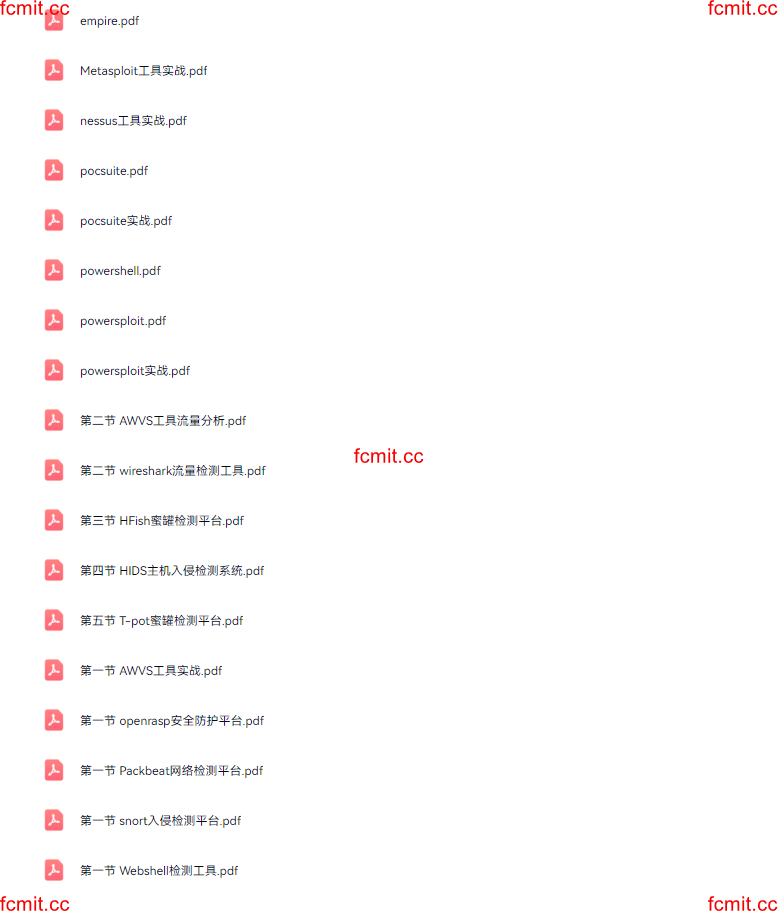

## 📚🛠️ 课件工具展示

### 第1章

### 第2章

### 第3章

### 第4章

### 第5章

### 第6章