> #猫咪推荐移动安全逆向 #移动安全攻防逆向 #移动安全逆向 #App逆向 #Android安全 #App抓包 #Burp插件开发 #FridaHook #Unidbg #SO逆向 #JNI逆向 #AOSP定制 #Fart脱壳 #证书校验绕过 #Smali修改 #微信小程序逆向

---

#### 官网地址:点我直达

<a href="https://fcmit.cc/" target="_blank" style="text-decoration: none; display: flex; align-items: center; justify-content: center; text-align: center;">

<img style="height: 8em; width: auto; margin-right: 10px; pointer-events: none; user-select: none;" src="https://fcmit.cc/lxkf3.png" referrerpolicy="no-referrer" alt="1.png">

</a>

# 🔍 课程介绍>>>

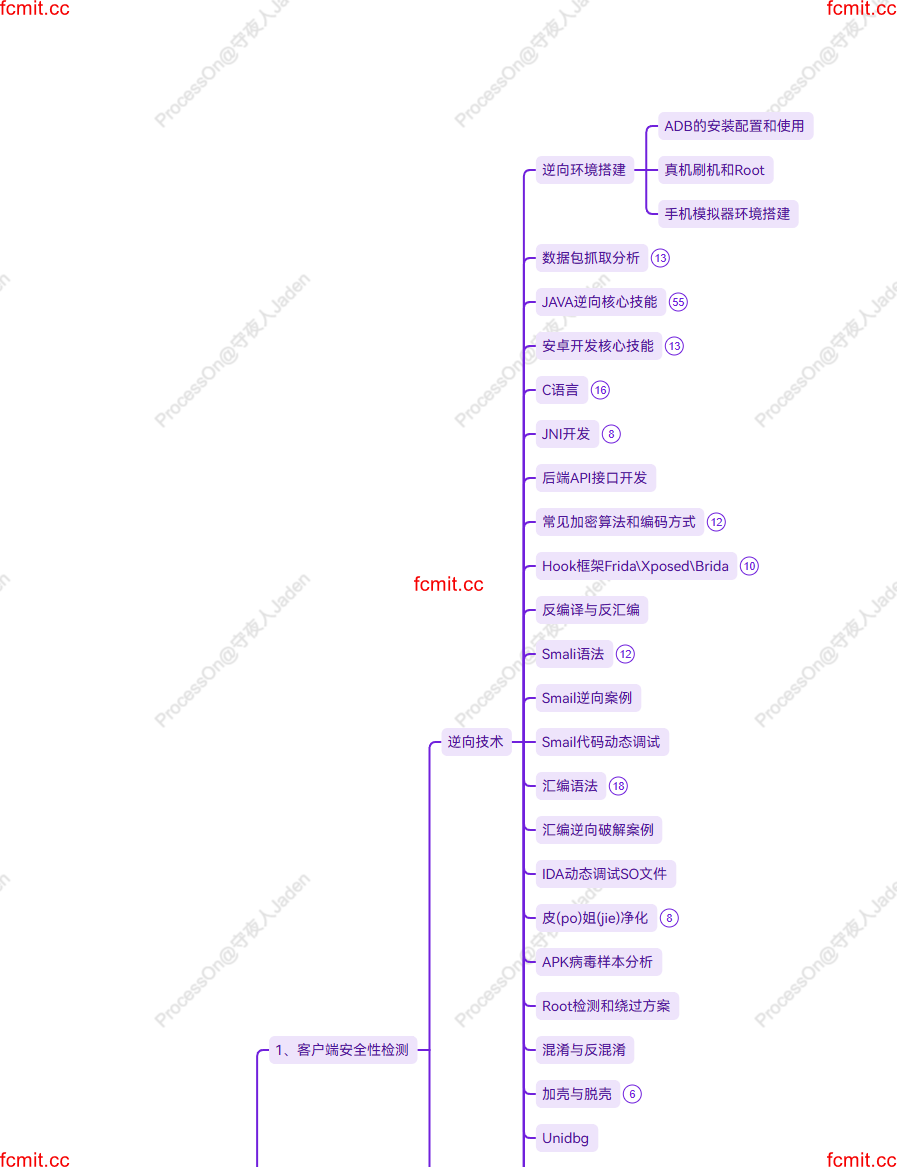

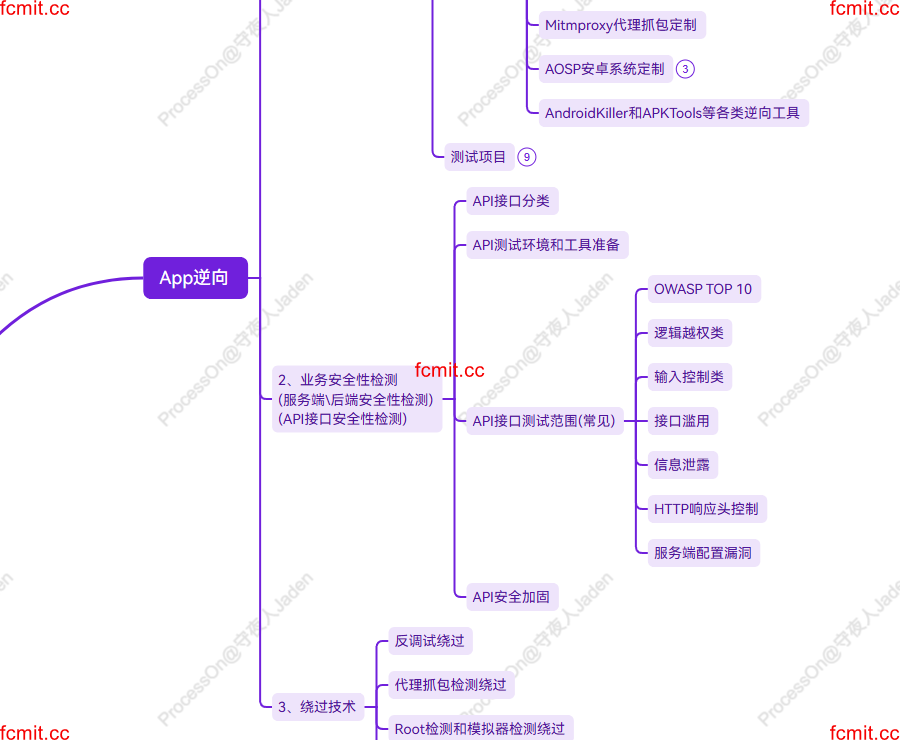

是一门围绕 Android 移动端安全、App 逆向、抓包分析、加密还原、Hook、SO 分析、Unidbg、AOSP 定制、脱壳与安全检测展开的系统课程。课程从移动安全基础、ADB、Root、模拟器、Burp 抓包、反编译工具开始,逐步进入 Frida Hook、密码学算法复现、Burp 插件开发、Java/Android/C/JNI 基础,再通过多个 App 案例训练登录加密、Sign、device token、authorization、AES key、动态 IV、SO 密钥等逆向流程。后半部分进一步覆盖反调试、证书校验绕过、Root 检测绕过、Unidbg 补环境、AOSP 编译刷机、Fart 脱壳机定制、Smali 修改、IDA 动态调试、安全检测与 API/JWT/小程序逆向等内容。学习者最终能带走的是一套从环境搭建、抓包定位、代码分析、动态 Hook、算法复现到插件化测试与系统级对抗的移动安全攻防工作流。

## 📚 课程大纲

## 知识与能力图谱

|知识模块|核心内容|能力目标|训练方式 / 产出物|

|---|---|---|---|

|移动安全与逆向基础|移动安全介绍、移动端应用安全性检测分类、App 逆向应用场景、逆向必备知识|建立移动安全检测与 App 逆向的整体认知|课程导论、分类说明、应用场景梳理|

|设备与基础环境|硬件环境、ADB 安装配置、USB 调试、ADB 基础操作、刷机、Root|能准备真机或模拟器环境,并完成调试连接|ADB 操作、手机 Root、刷系统|

|抓包与代理环境|Burp 抓取 HTTP/HTTPS、证书处理、OpenSSL、模拟器配置、MuMu 模拟器、HTTPS 抓包注意问题|能对真机和模拟器 App 进行 HTTP/HTTPS 数据包捕获|Burp 抓包、证书格式转换、证书上传模拟器|

|APK 反编译与代码定位|反编译介绍、反编译工具、JDK、jadx、下载 APK、Java 代码分析|能从 APK 中定位登录、加密、请求逻辑|jadx 分析、加密登录包逆向、定位加密逻辑|

|Burp 插件与加密请求测试|编写 Burp 插件、Jython 环境、Burp API、Montoya API、请求数据加密|能把逆向出的加密逻辑接入安全测试链路|Burp 插件开发、密码暴破插件、AES 加密测试插件|

|Frida Hook|Hook 技术介绍、Hook 框架、Frida 安装、端口转发、attach/spawn、JS Hook|能动态观测和验证 App 运行时关键参数|打印进程包名、Hook 小案例、确认 AES 密钥、确认加密逻辑|

|密码学基础与算法复现|DES、AES、RSA、MD5、SHA、HMAC、Base64、URL 编码|能理解并复现 App 中常见加密、编码与哈希逻辑|ECB/CBC 代码实现、动态 IV 处理、Python/Java 复现|

|Java 基础|Java 程序、变量、输入输出、条件、循环、数据类型、字符串、List/Set/Map、类与对象、继承、接口、反射|补齐 Android 逆向所需 Java 阅读与还原能力|Java 基础代码练习、反射与编码随机值补充|

|Android 开发基础|Android Studio、项目目录、页面布局、Java 控制页面、网络图片加载、编译 APK、反编译代码|从开发角度理解 App 结构与逆向关注点|编写简单 Android App、编译后反编译观察|

|App 登录与网络请求开发|登录页、Java 请求、Flask 后端、Postman 调试、HTTP 请求、Sign、防重放、Gson、Toast、页面跳转|理解客户端、服务端、接口调试和 Sign 机制的完整链路|构建登录示例 App、接口调试、Sign 与防重放实验|

|OkHttp 与 Retrofit|OkHttp 拦截器、Retrofit、JSON 请求、拦截器重点、逆向自己的 App|能从网络库与拦截器入手定位请求和加密位置|拦截器创建、源码关注点分析、逆向自建 App|

|C 与 JNI|C 环境、指针、数组、结构体、预处理、头文件、JNI、C 调 Java、静态注册、动态注册|为 SO 逆向、Native 方法分析、JNI 调用打基础|JNI 示例、字符串/字节数组处理、IDA 反编译自建 App|

|实战 App 逆向案例|登录包抓取、密码加密、Sign、UUID、DES key、device_token、skey、authorization、VcspToken、esNav、AES key、动态 IV|能执行从抓包到定位、Hook、SO 分析、代码还原的完整逆向流程|多案例流程梳理、Hook 明文、还原 Sign、还原设备参数|

|反调试与检测绕过|强制更新绕过、Frida 反调试、代理检测绕过、Root 检测绕过、Magisk 隐藏、ptrace 占坑|能处理 App 对抓包、Root、Frida、调试环境的对抗|Frida 脚本、Root 检测绕过、反调试增强方案|

|Unidbg|Unidbg 安装使用、补环境、设备初始化、调用 SO 方法、参数返回值、ProxyDvmObject、打包、Burp 调用 jar|能在脱离 App 运行环境下主动调用 SO 中的加密方法|唯品会、识货、拼多多等案例;补安卓环境、补设备信息、参数化调用|

|证书校验与 HTTPS 对抗|客户端证书校验、JustTrustMe、单向证书校验、公钥校验、主机名校验、服务端校验、p12 证书|能分析并绕过客户端/服务端证书校验,恢复抓包能力|Lposed/Xposed、Hook 证书文件和密码、Burp 集成 p12|

|TCP/HTTP/HTTPS 底层 Hook|TCP 与 HTTP 协议、TCP 通信示例、HTTP/HTTPS 底层 TCP Hook|能从更底层观察和截取网络数据|TCP 示例、hook 数据包、深入 hook|

|Mitmproxy 与 Brida|Mitmproxy 安装、HTTPS 证书、Python 脚本、认证信息、响应处理、WebSocket、Brida、JSEditor|能用代理脚本和 Brida 联动 Hook 完成加密测试|WebSocket 抓包、抖音抓包补充、Brida Hook 爆破|

|AOSP 编译与系统定制|Ubuntu、源码同步、依赖、驱动、Pixel 刷机、证书导入系统、user 版本、源码修改|能通过定制系统解决证书、Root 检测、脱壳环境问题|编译 Android 10、刷 Pixel、集成证书、修改源码|

|Fart 脱壳与 ClassLoader|Fart 脱壳、脱壳机定制、ClassLoader、hook 找类和方法、dump 逻辑、dex 修复|能构建或使用脱壳环境抽取加固 App 的 Dex|Fart 定制、抽取示例、dex 修复、配合 hook|

|Frida 特征隐藏|进程名和端口检测、DBus 特征、Maps 文件、task/fd 检测、pthread_create Hook|能针对 Frida 运行痕迹进行隐藏与绕过|豆瓣示例、多个检测点绕过脚本|

|Smali 与 APK 修改|AndroidKiller、APKTool、反编译打包签名、Smali 语法、寄存器、J2S2J、登录逻辑破解、VIP 破解|能直接修改 APK 逻辑并重新打包测试|Smali 编写运行、破解登录逻辑、破解 VIP 示例|

|IDA 与 SO 修改|IDA 反编译 SO、opcode 修改、汇编语言、SO 动态调试、签名逻辑分析、hex 修改|能分析并修改 Native 层逻辑|IDA 动态调试、替换短签名数据、修改 SO hex|

|App 安全检测|二进制保护、用户数据安全、数据传输风险、加密算法、跨进程交互、Drozer、Android 安全规范|能按检测点开展移动 App 安全评估|Drozer 测试、安全规范检测项梳理|

|API 与业务安全|API 接口分类、SoapUI、ReadyAPI、Swagger、Webpack、Packerfuzzer、DVWS、云 key 泄露、JWT|能从接口和业务层面扩展安全测试|API 靶场、JWT None 签名、密钥暴破、JWK/JKU/KID 注入|

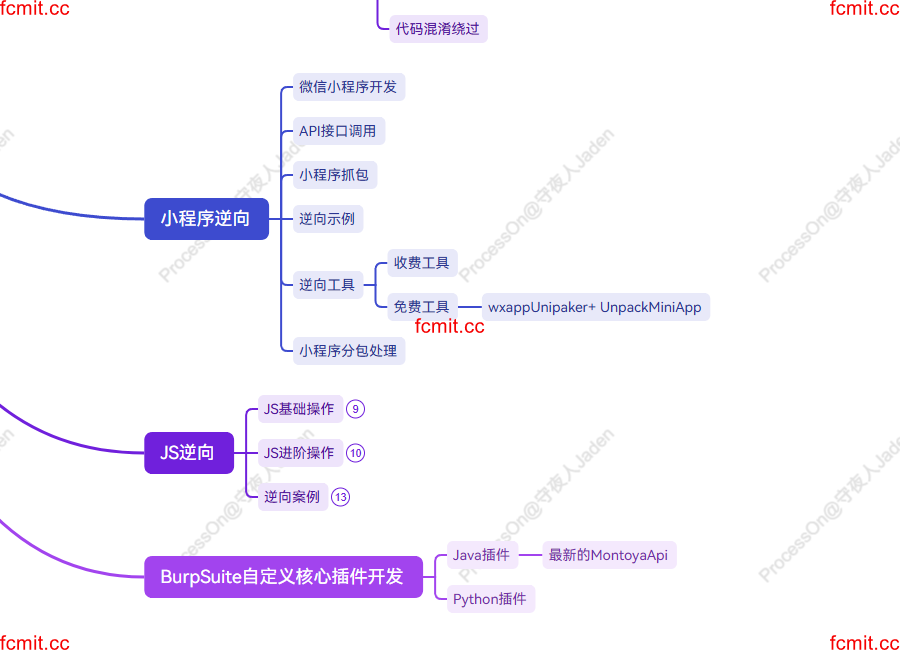

|Web/JS 逆向与小程序|JS 基础、XHR、Ajax、Axios、Node.js、Python 调 JS、浏览器调试、RSA 逆向、微信小程序开发、抓包、反编译 AES|能处理 Web 端和小程序中的加密定位与还原|XHR breakpoint、initiator 定位、扣代码 RSA、小程序 AES 逆向|

## 深度亮点剖析

### 从基础环境到系统级定制,链路非常长

这门课不是只讲“抓包 + 反编译 + Hook”的单点技能,而是把移动安全逆向所需的环境层、应用层、Native 层、系统层都串了起来。前期有 ADB、USB 调试、Root、刷机、模拟器、Burp、OpenSSL、证书导入;中期进入 Frida、jadx、Burp 插件、Java、Android、C、JNI、IDA;后期延伸到 AOSP 编译、Pixel 刷机、系统证书集成、Fart 脱壳机定制、Frida 特征隐藏。这说明课程设计目标不是让学习者只会跑工具,而是训练其在真实 App 保护较多、环境限制较强时,仍能搭出可用分析环境。

### 逆向训练围绕“请求加密与 Sign 还原”反复加压

课程中多次出现登录数据包、密码加密逻辑、Sign、device_token、skey、authorization、VcspToken、AES key、动态 IV、DES key、UUID 加工、RSA 用户名密码加密等内容。这类内容共同指向一个核心能力:面对 App 的接口请求,学习者要能先抓包,再定位加密位置,再通过 Hook 确认入参、密钥、明文或返回值,最后复现算法或接入 Burp 插件完成测试。

这类训练不是孤立案例,而是跨越 Java 层、JNI 层、SO 层、OkHttp 拦截器、Retrofit、底层 TCP Hook、Unidbg 主动调用等多个入口。课程通过不同案例反复训练同一条工作流,使学习者能理解“同样是 Sign,可能藏在 Java、拦截器、Native 方法、SO、动态初始化流程或混淆代码中”。

### 工具教学与代码还原结合紧密

课程覆盖的工具非常多,包括 Burp、jadx、Frida、OpenSSL、MuMu 模拟器、JDK、Android Studio、IDEA、Postman、Flask、OkHttp、Retrofit、IDA、Unidbg、Mitmproxy、Brida、Lposed/Xposed、JustTrustMe、AndroidKiller、APKTool、Drozer、SoapUI、ReadyAPI、Packerfuzzer、Node.js 等。

但从大纲看,工具并不是停留在安装和按钮操作层面,而是经常落到“复现代码逻辑”“开发 Burp 插件”“补环境”“参数化调用”“远程调试”“调用 SO 方法”“打包 jar 给 Burp 调用”“Hook 确认入参和返回值”等产出上。尤其 Burp 插件开发、Unidbg 打包调用、Frida RPC、Brida Hook 爆破这些内容,体现出课程强调把逆向结果转化为可重复使用的测试能力。

### Java、Android、C、JNI 基础服务于逆向主线

课程单独安排了大量 Java、Android、C、JNI 内容。它们并不是普通开发课式的完整语言体系,而是明显服务于逆向分析:Java 部分强调字符串、字节数组、集合、类、对象、继承、接口、反射、编码和随机值;Android 部分强调项目目录、网络请求、页面跳转、OkHttp、Retrofit、拦截器;C 部分强调指针、数组、字符串、结构体;JNI 部分强调 C 调 Java、静态注册、动态注册、IDA 反编译自己的 App。

这使课程具备较强的“补基础再实战”特征。它不是假设学习者已经完全具备 Android 开发和 Native 分析能力,而是在逆向主线中补足必要基础,再把这些基础放回 App 案例里验证。

### Native 层与 Unidbg 是课程后段的核心强度

课程中有多处 SO 相关训练:IDA 反编译自己的 App、硬核破解 SO 文件拿到 DES 密钥、逆向 SO 分析 esNav、Hook_NewStringUTF 定位 SO、Unidbg 调 SO 方法、补安卓环境、补设备信息环境、补 App 自己的方法、OkHttp 拦截器源码分析与 Native 方法执行、IDA 动态调试 SO、修改 opcode、修改 SO hex。

这说明课程后半段的强度已经从 Java 层逆向进入 Native 层。Unidbg 部分尤其强调“补环境”,这通常意味着学习者不只是看 SO 代码,而是要让 SO 中的目标方法在模拟环境中可执行,并能参数化调用、终端调用、甚至让 Burp 插件调用打包后的 jar。

### 对抗内容覆盖抓包、Root、Frida、证书、脱壳多个维度

课程中对抗类内容较密集,包括:

|对抗方向|课程中出现的训练点|

|---|---|

|抓包对抗|代理检测绕过、HTTPS 证书校验、客户端证书校验、服务端证书校验、p12 证书、底层 TCP Hook|

|Root 对抗|Root 检测原理、多个绕过方案、隐藏 Magisk、AOSP 修改、user 版本|

|Frida 对抗|Frida 反调试、增强版 Frida 绕过、进程名和端口检测、DBus、Maps、task/fd、pthread_create|

|加固 / 脱壳|frida_dexdump、Fart 脱壳、脱壳机定制、ClassLoader、dump、dex 修复|

|混淆对抗|代码混淆说明、调用栈查看源码、定位混淆后的 connectTls、Hook 混淆后的公钥校验方法|

这些内容让课程从“能分析普通 App”推进到“能处理有保护、有检测、有混淆、有证书校验、有壳的 App”。

### 安全检测与业务安全补足了“逆向之后做什么”

课程后段加入 App 安全性检测、二进制保护、用户数据安全、数据传输风险、加密算法、跨进程交互、Drozer、Android 应用安全规范,以及 API 接口安全、Swagger、Webpack、Packerfuzzer、DVWS、云 key 泄露、JWT 漏洞等内容。这个安排把前面的逆向能力接到安全评估场景中:逆向不只是为了看算法,也可用于发现数据传输风险、接口漏洞、JWT 问题、云 key 泄露、导出组件风险等。

### 横向扩展到 Web JS 与微信小程序逆向

课程最后覆盖 JS 基础、XHR/Ajax/Axios、浏览器调试定位、Node.js、Python 调 JS、RSA 加密逆向,以及微信小程序介绍、开发环境、小程序抓包、反编译、AES 加密数据逆向、多分包处理、小程序安全检测点。这部分将“移动端逆向”的边界扩展到小程序和 Web 接口加密,强化了跨端加密定位与代码扣取能力。

## 行业/专业背景溯源

|术语 / 工具 / 方向|在课程中的作用|

|---|---|

|ADB|用于连接真机或模拟器,完成基础操作、安装 App、刷系统等准备工作|

|Root|用于获得更高设备权限,同时课程也讲 Root 检测原理与绕过|

|Burp|用于抓取 App HTTP/HTTPS 数据包,并进一步通过插件处理加密请求、暴破或集成证书|

|OpenSSL|用于证书格式处理,例如将证书改为 pem 格式并上传至模拟器|

|jadx / 反编译|用于查看 APK 中的 Java 层代码,定位登录、加密、Sign 等逻辑|

|Frida|用于 Hook App 运行时逻辑,确认密钥、参数、明文、返回值、Native 方法调用等|

|Hook|课程中的核心动态分析手段,用于观察或改变方法调用、数据流、检测逻辑|

|DES / AES / RSA / MD5 / SHA / HMAC|课程中反复出现的加密、哈希与签名相关算法,是还原请求参数和 Sign 的基础|

|Jython / Burp API / Montoya API|用于开发 Burp 插件,把逆向出的加密逻辑接入安全测试流程|

|OkHttp / Retrofit|Android 网络请求相关组件,课程强调其拦截器和逆向关注点|

|JNI|Java 与 C/C++ Native 层交互方式,课程通过 JNI 为 SO 分析和 Native 方法逆向做铺垫|

|IDA|用于反编译和动态调试 SO,分析 Native 层签名或加密逻辑|

|Unidbg|用于模拟执行 SO 中的方法,通过补环境、传参、取返回值来还原加密结果|

|AOSP|用于编译和定制 Android 系统,课程中用于证书集成、Root 检测处理、脱壳机定制等|

|Fart|课程中的脱壳方向内容,用于定制脱壳机、抽取 Dex、配合 Hook 处理加固 App|

|ClassLoader|用于理解类加载、寻找类和方法、抽离脱壳逻辑、dump Dex|

|Smali|APK 反编译后的底层代码形式,课程用于逻辑修改、登录破解、VIP 破解等|

|APKTool / AndroidKiller|用于 APK 反编译、打包、签名、查看或修改 Smali|

|Drozer|用于 App 安全性检测,尤其与跨进程交互、导出漏洞检测相关|

|Mitmproxy|用于代理抓包和脚本化处理请求/响应、WebSocket 数据包等|

|Brida|用于结合 Burp 与 Frida,课程中用于 Hook 加密并进行密码爆破|

|JWT|API 接口安全模块中的重点对象,课程覆盖 None 签名、密钥暴破、头注入、敏感信息泄露等|

|微信小程序反编译|课程的扩展方向,用于小程序抓包、AES 加密数据逆向、多分包处理和安全检测|

## 课程定位判别

这门课属于**移动安全逆向专项实战进阶课,并带有系统级攻防与安全检测综合训练属性**。

理由很明确:课程虽然从 ADB、Java、Android、C、JNI、密码学等基础开始,但整体体量和后续深度远超入门课。它不仅讲抓包、反编译、Hook,还覆盖 Burp 插件开发、Frida RPC、Unidbg 补环境、SO 动态调试、AOSP 编译刷机、Fart 脱壳、证书校验绕过、Root 检测绕过、Frida 特征隐藏、Smali 修改、API/JWT 安全、小程序逆向等内容。课程的术语密度、工具复杂度、案例链路和实战任务都指向“从能跟着做,到能独立处理复杂 App 逆向与安全测试”的训练目标。

更准确地说,它不是单纯的 Android 开发课,也不是单纯的 App 渗透测试课,而是以移动端逆向为主轴,把抓包分析、加密还原、动态 Hook、Native 分析、系统定制、安全检测和接口安全串成了一套完整训练。

## 适合什么人看

|适合人群|适配原因|

|---|---|

|想系统学习 Android App 逆向的人|课程从环境搭建、抓包、反编译、Hook 到 SO、Unidbg、脱壳均有覆盖|

|移动安全测试 / App 安全检测方向学习者|后段包含二进制保护、用户数据安全、传输风险、加密算法、跨进程交互、Drozer、Android 安全规范等检测内容|

|已会基础 Web 安全,想转向移动端的人|课程包含 Burp、API 接口、JWT、Swagger、Webpack、DVWS 等与接口安全相关的过渡内容|

|需要分析 App 加密参数、Sign、Token 的测试人员|课程大量案例集中在密码加密、Sign、device_token、skey、authorization、AES key、动态 IV、SO 调用等内容|

|想学习 Frida、Unidbg、IDA 联合分析的人|课程分别安排了 Hook、Native 方法定位、SO 分析、补环境、主动调用、动态调试等训练|

|对 Android 系统定制、脱壳、反检测有需求的人|课程包含 AOSP 编译刷机、证书集成、Fart 脱壳、Root 检测绕过、Frida 特征隐藏等系统和对抗内容|

|想扩展到小程序 / JS 逆向的人|课程后段包含 JS 调试、RSA 逆向、微信小程序抓包、反编译和 AES 数据逆向|

不太适合只想快速了解移动安全概念、只学工具按钮操作,或完全不准备接触代码的人。课程中 Java、Android、C、JNI、Frida JS、Python、Burp 插件、Unidbg、Smali、IDA 等内容占比很高,学习者需要接受较长链路的代码阅读、环境配置和案例复现。

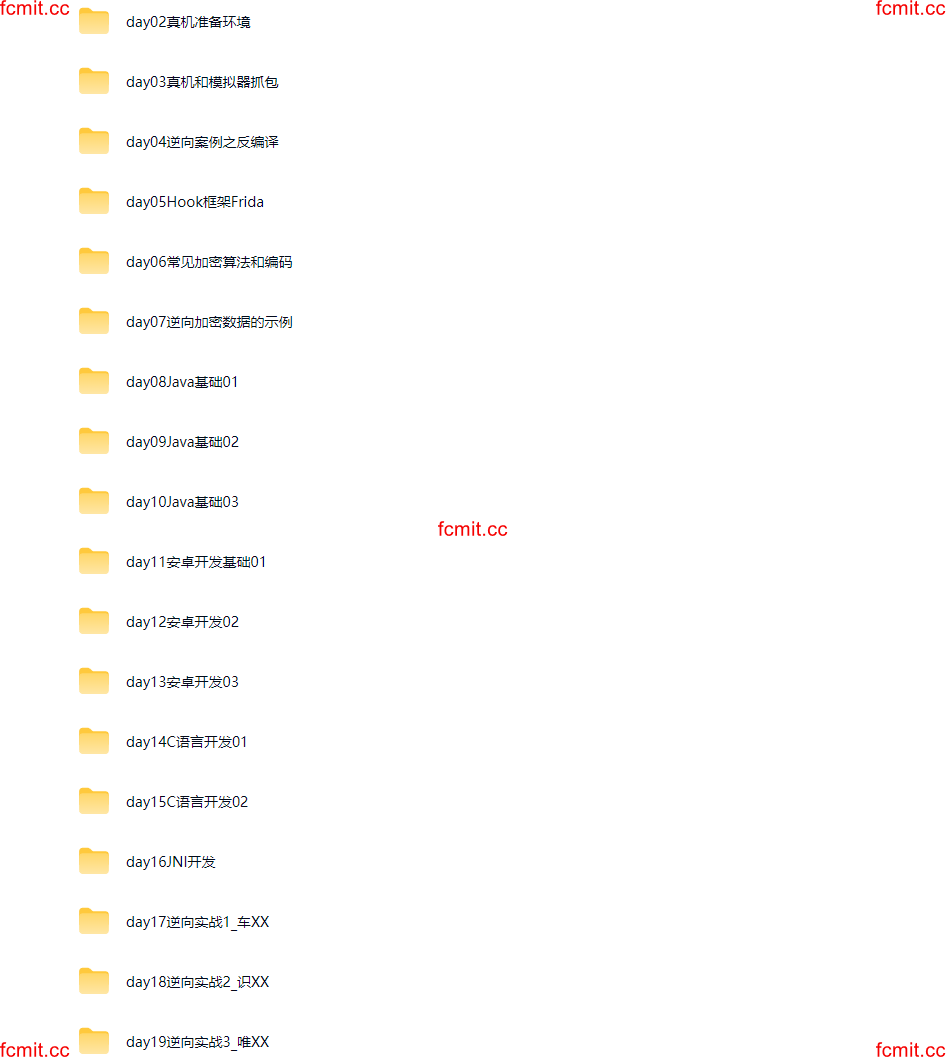

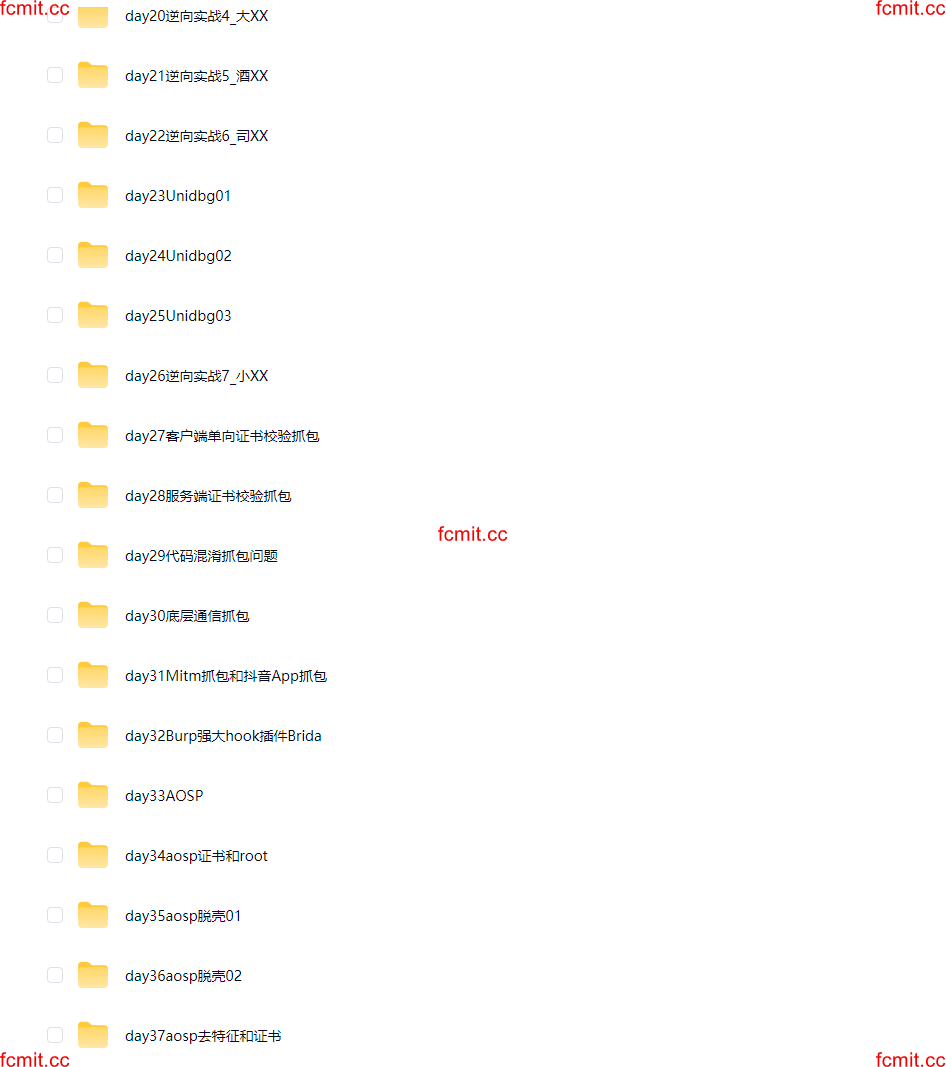

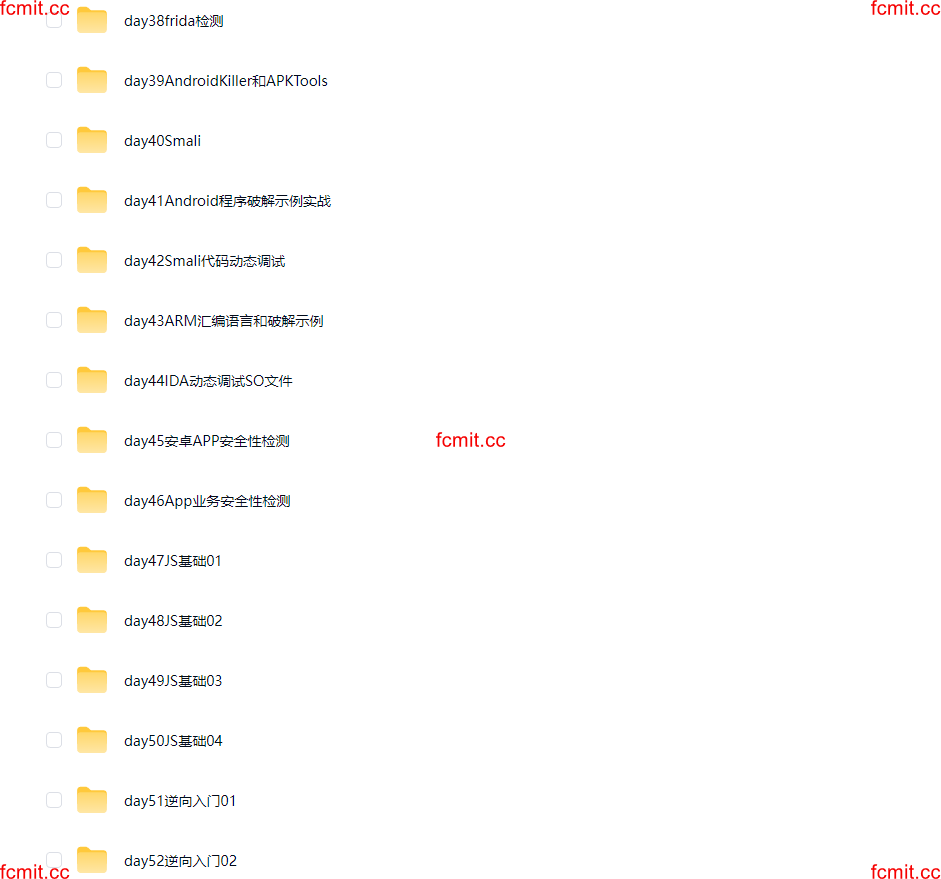

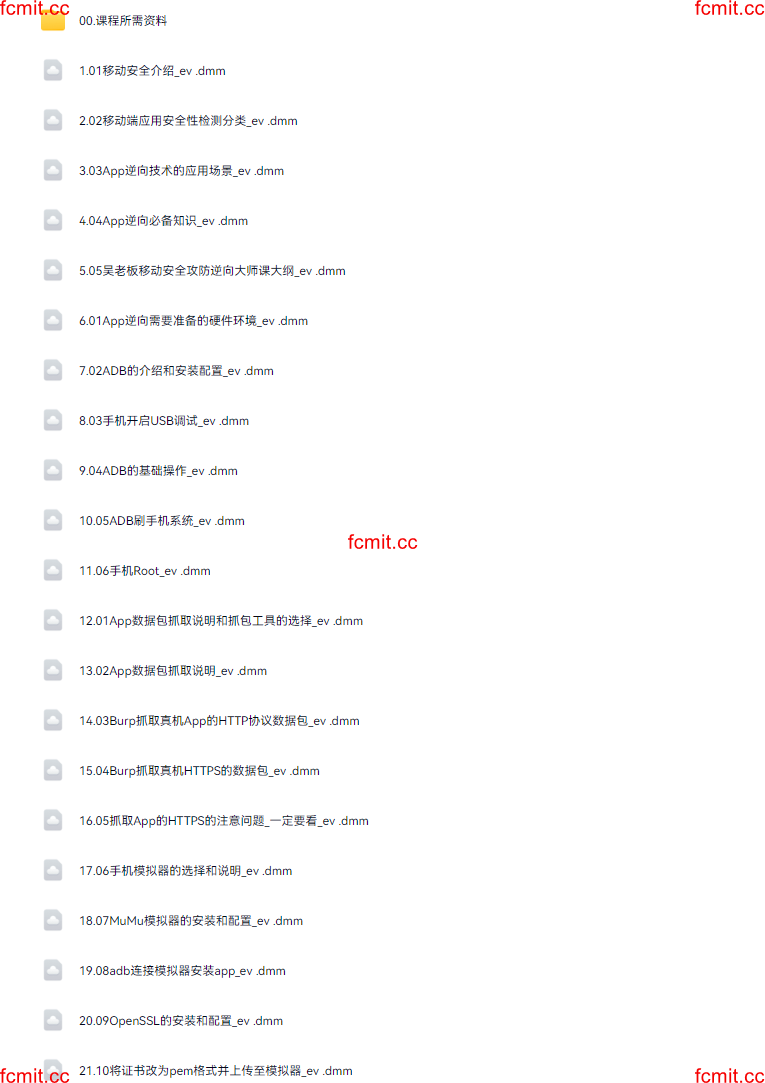

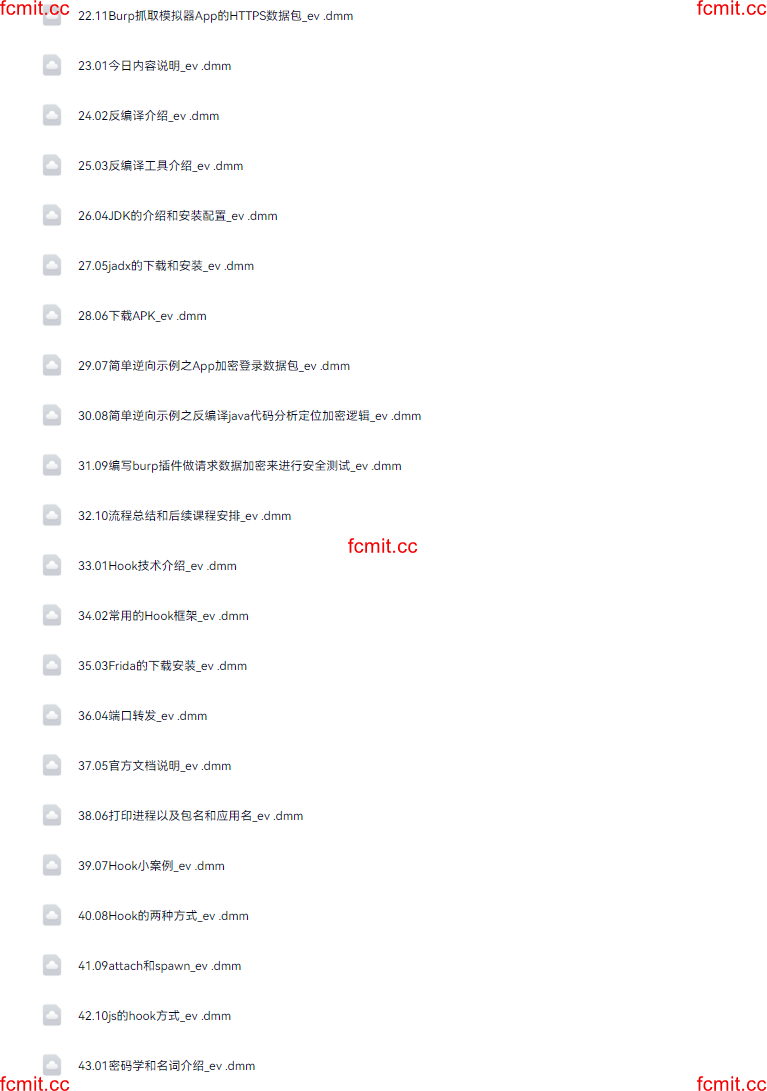

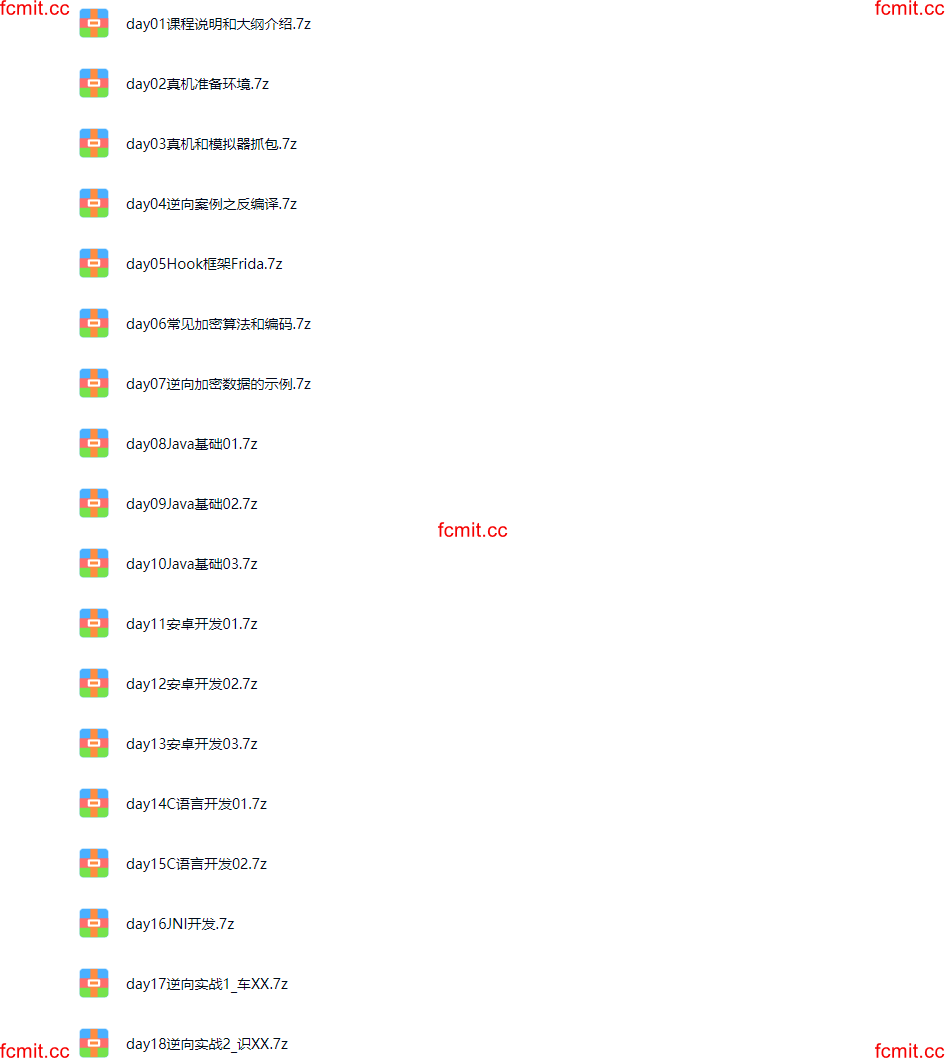

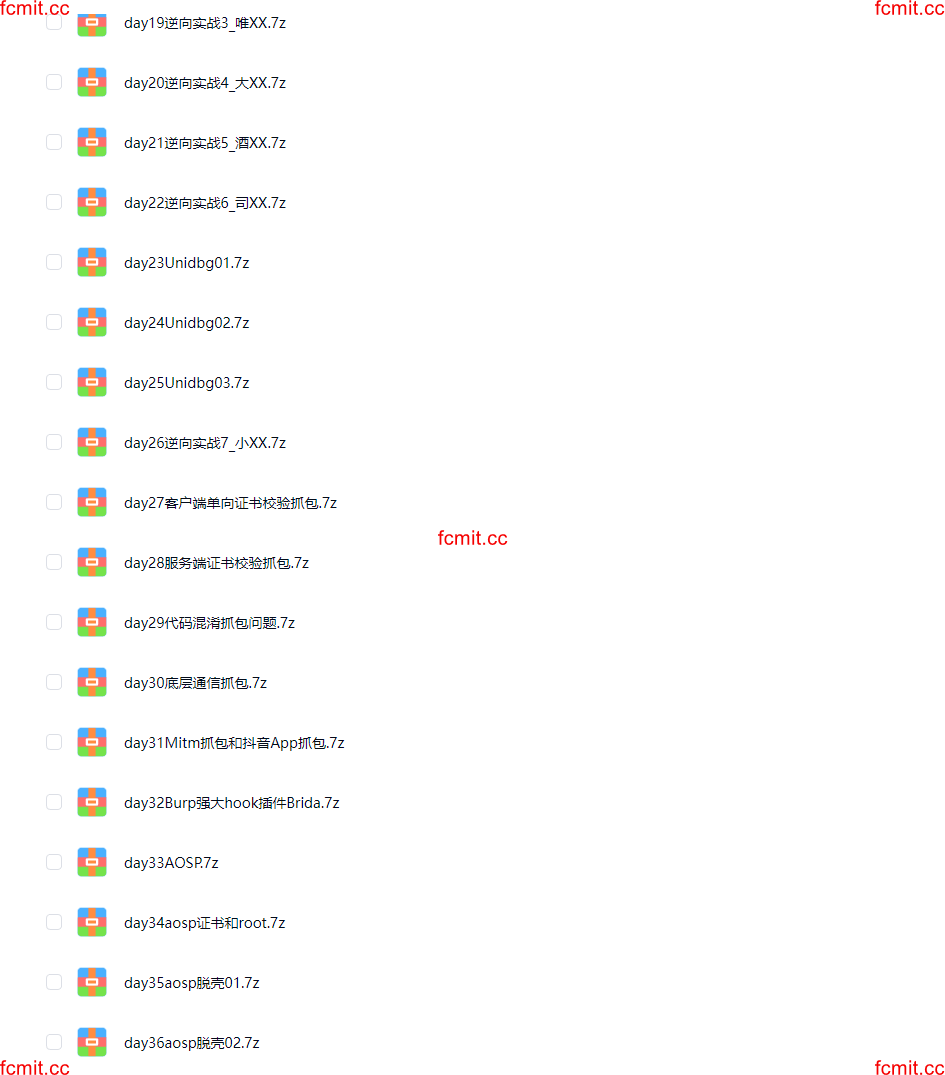

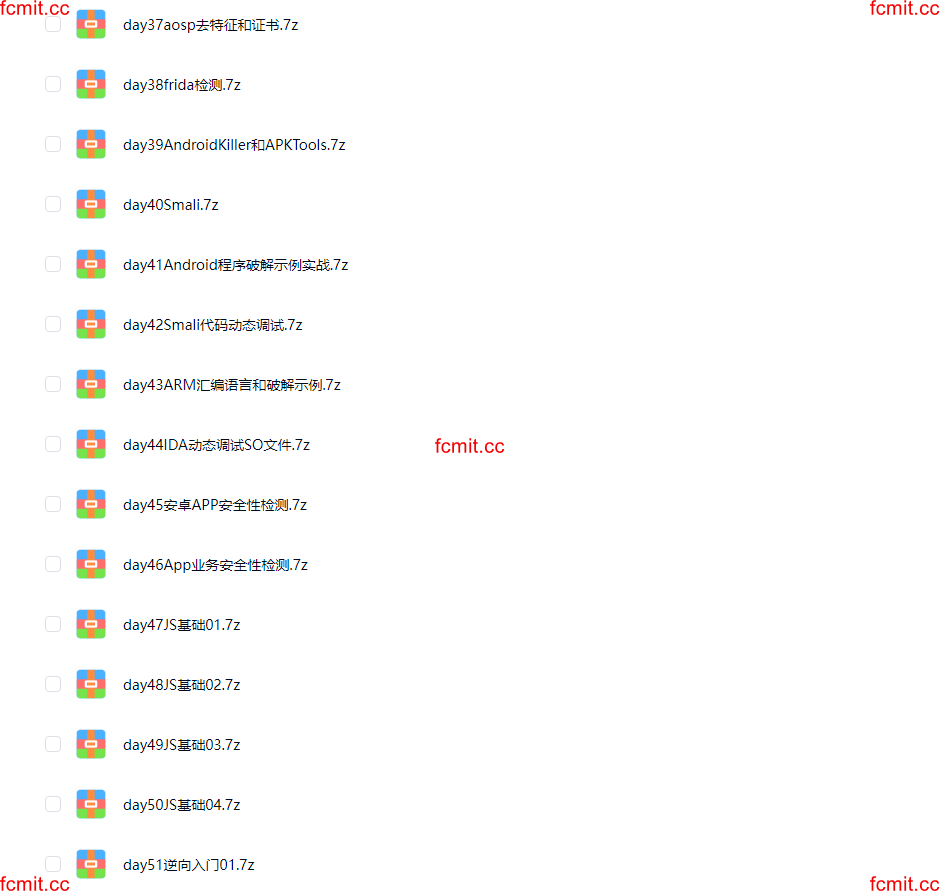

# ☁️ 网盘目录(仅展示部分目录)>>>

## 📚 课件展示

## 🛠️ 工具展示