> #猫咪推荐红队攻防课 #红队攻防 #网络安全 #实战攻防 #红队训练 #Web安全 #Java安全 #漏洞利用 #企业安全

---

#### 官网地址:点我直达

<a href="https://fcmit.cc/" target="_blank" style="text-decoration: none; display: flex; align-items: center; justify-content: center; text-align: center;">

<img style="height: 8em; width: auto; margin-right: 10px; pointer-events: none; user-select: none;" src="https://fcmit.cc/lxkf3.png" referrerpolicy="no-referrer" alt="1.png">

</a>

# 🔍 课程介绍>>>

==目前本课程是已完结状态,官方也开始第二期啦==

# 课程分析

## 🎯 课程定位与目标

本课程面向网络安全工程师、安全研究员、渗透测试人员、红队成员等技术人员,聚焦真实业务场景中的攻防实战,系统讲解从安全基础、代码审计、漏洞挖掘、利用手法,到企业级系统攻防演练与武器化渗透。

通过覆盖多个主流中间件与企业环境(如K8s、Jenkins、ERP系统、Exchange、内网等),本课程力求帮助学员:

- 建立完整的渗透测试知识体系;

- 掌握常见漏洞的利用思路与手法;

- 提升在复杂企业环境中的红队作战能力。

---

## 📚 课程内容结构

### 一、网络安全基础与法规

- 中国网络安全法律解读

- 攻防演练法规与制度

- 企业资产收集与数据合规

### 二、安全运维与开发安全

- 安全运维实践(2讲)

- 安全开发基础(共5讲)

- 文件上传、安全命令、SQL注入、API接口安全等基础漏洞原理与练习

### 三、渗透测试实战初阶

- 渗透测试流程与工具介绍

- XSS、文件上传、命令注入、SSRF、XXE、反序列化等常见漏洞实战

### 四、漏洞利用与中间件安全

- fastjson、shiro、Spring、log4j等组件漏洞利用

- Weblogic、Websphere、Tomcat 等服务器安全测试

- JDK版本绕过、NDI注入测试

### 五、平台与企业级系统渗透

- gitlab、Nacos、ruoyi、jeecg-boot等系统实战

- jenkins && XXL-JOB && Confluence组合漏洞利用

- 企业ERP、华夏ERP系统渗透测试

- Exchange攻击利用

### 六、内网攻防与横向移动

- K8s攻击面识别与污点横向

- 内网代理、隧道构建与信息收集

- 红队隐蔽通信(C2配置、腾讯云函数通信)

### 七、实战总结与案例复盘

- 渗透经典攻击案例

- 攻防演练环境搭建

- 真实项目环境渗透利用全流程复现

---

## 👥 适合人群

- 网络安全从业者(红队、蓝队、SOC人员)

- 渗透测试工程师、攻防实训项目参与者

- 希望系统学习漏洞挖掘与攻防实操的高校/培训学员

---

## 💡 教学特色

- **贴近实战**:紧贴真实企业环境,覆盖大量主流系统与组件

- **系统结构清晰**:从基础到进阶,技术路径连贯

- **法规导向**:注重合法合规,结合政策要求解读攻防边界

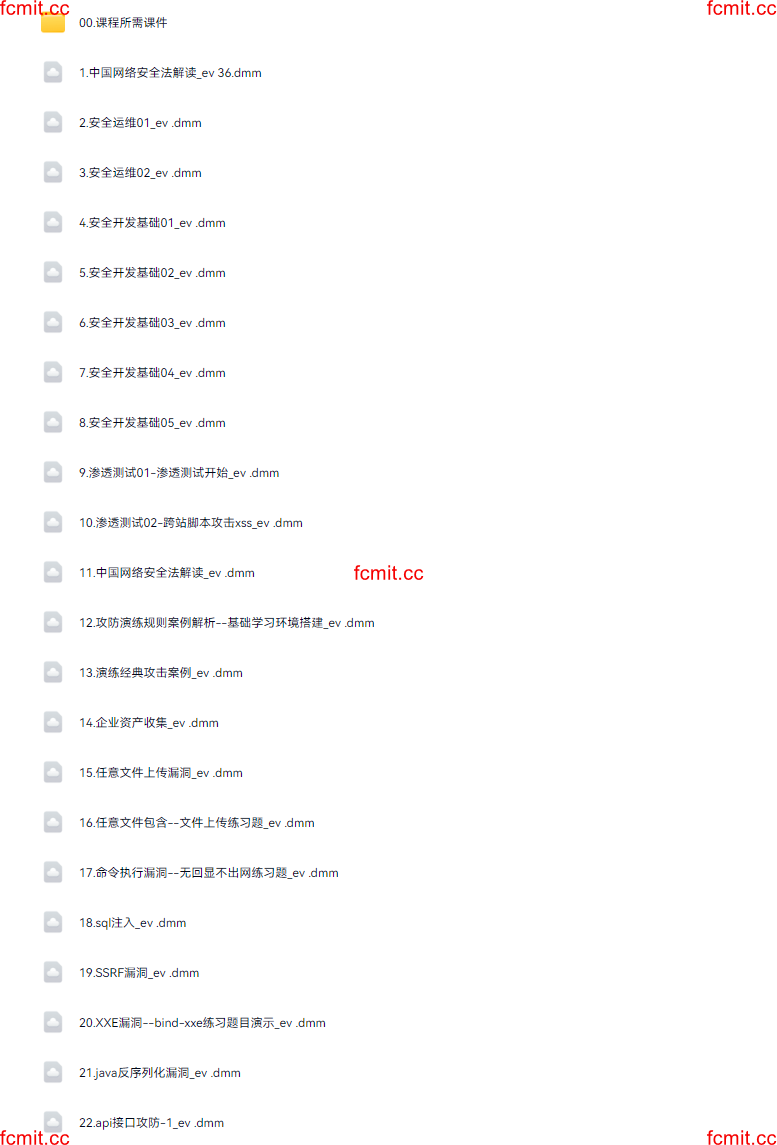

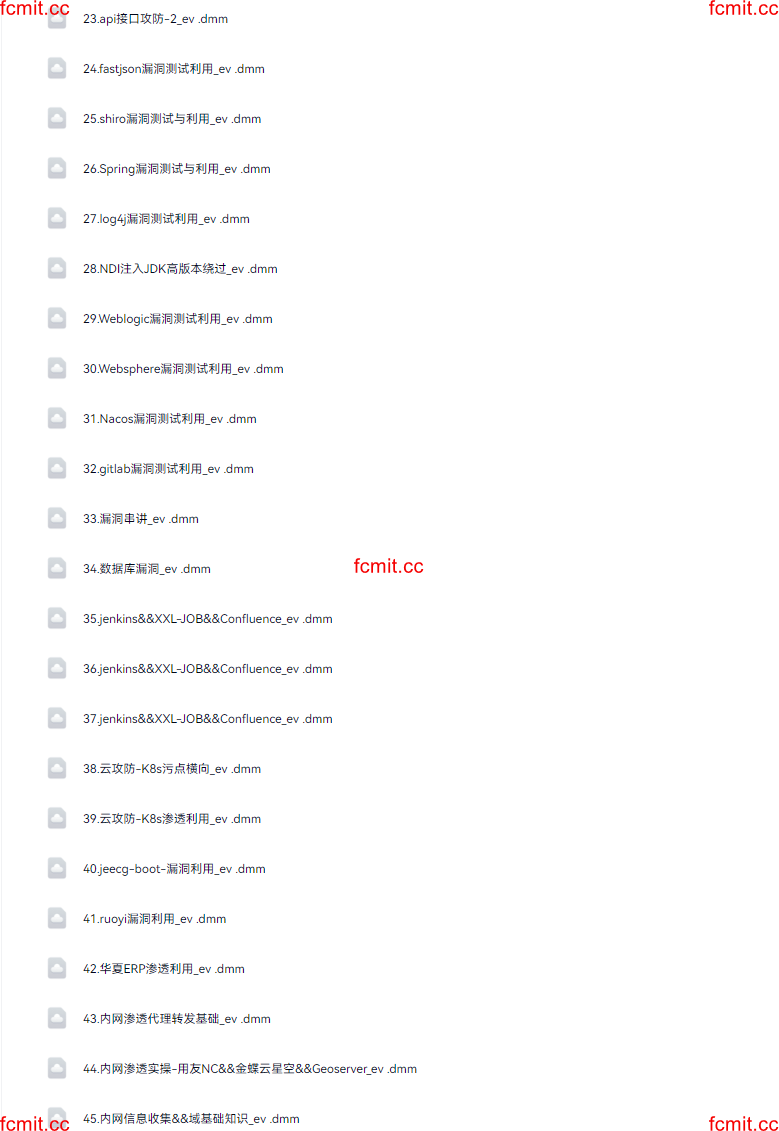

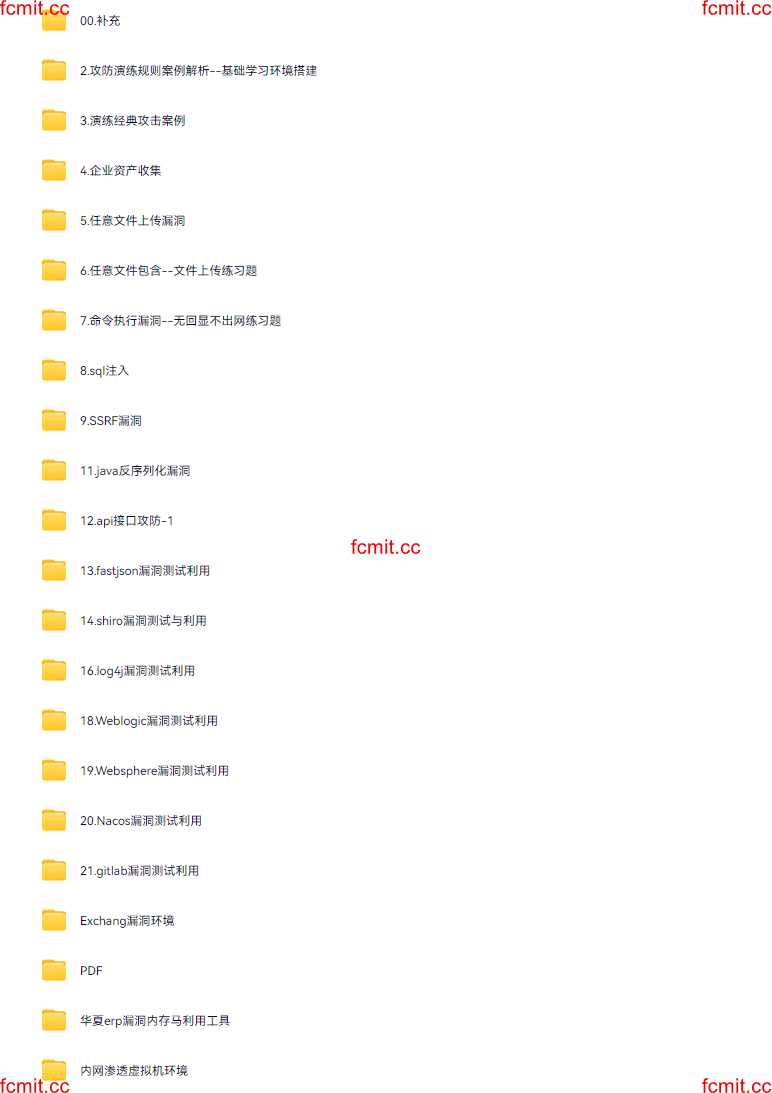

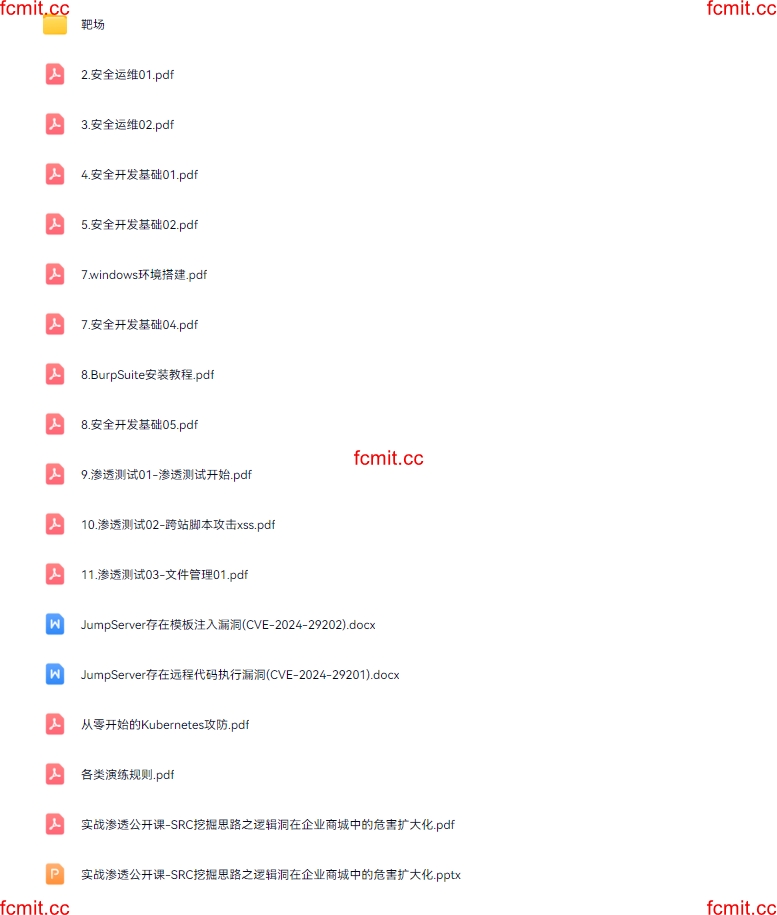

# ☁️ 网盘目录(仅展示部分目录)>>>

## 📚 课件展示

### 补充

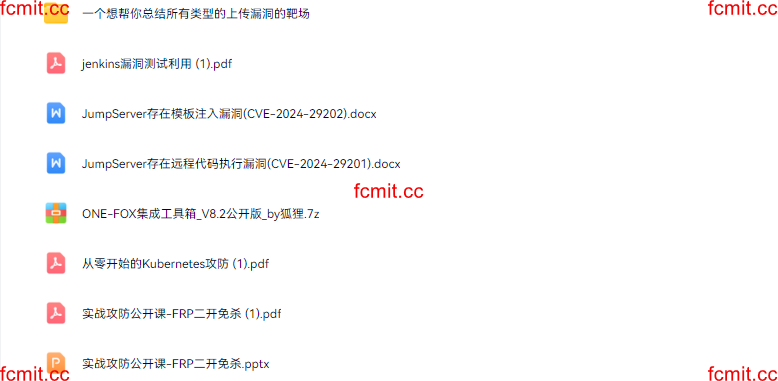

## 🛠️ 工具展示

==本套课程课件工具在一起哦==