# 🏷

> #Golang安全开发 #红蓝对抗 #安全工具开发 #免杀绕过 #源码分析 #蓝队对抗 #溯源分析 #IP溯源 #CDN检测 #信息追踪 #应急响应 #日志分析 #漏洞复现 #反制工具 #安全防御 #溯源反制 #红队工具编写 #漏洞利用 #Poc编写 #Exp开发 #信息收集 #渗透测试 #爆破攻击 #权限维持 #免杀技术 #C2木马 #流量免杀 #内存免杀 #静态免杀 #动态免杀 #红队武器库 #爬虫开发 #自动化脚本 #实战驱动 #攻防演练 #红蓝对抗 #武器库建设 #Bypass研究 #工具化思维 #安全研究 #猫咪推荐Golang安全开发

---

#### 官网地址:[点我直达](https://mp.weixin.qq.com/s/XlURuOnfIKvUWjBhrFLnbQ)

<a href="https://fcmit.cc/" target="_blank" style="text-decoration: none; display: flex; align-items: center; justify-content: center; text-align: center;">

<img style="height: 8em; width: auto; margin-right: 10px; pointer-events: none; user-select: none;" src="https://fcmit.cc/lxkf3.png" referrerpolicy="no-referrer" alt="1.png">

</a>

# 往期(订阅最新一期可以赠送往期)

[[OneFox安全团队 Golang安全开发(2023)]]

# 🔍 课程介绍>>>

==本课程已经更新至2025年0905年最新版本哦,后续更新进度比官方慢6个月左右哦~==

### 20250905

不止课程质量YYDS,讲课的琴音师傅(作者)技术也给力(制作多款安全工具箱一类 · 备受各位师傅喜爱 嘿嘿),讲课也清晰!!本课程官方定价仅300,并且还提供1对1答疑远程! 目前是百分百好评!!! 后续小猫给大家争取一下报名正版的优惠!!!!!!!!!!!!!!!!

<br>

==[[OneFox安全团队 Golang安全开发(2023)]]就倍受师傅们好评,现在(2025)出来啦!!!更加完善~ 更加给力~ 这门课程非常值得一看,有想法的师傅可以入手正版支持一下~ YYDS!!!==

<br>

<br>

课程核心是 **利用Golang进行红蓝对抗安全工具的开发与实战**。课程从语言基础入门,到红队工具编写与免杀技术,再到蓝队的应急与溯源工具开发,完整覆盖了红蓝双方的思维与技能,强调 **代码编写 + 安全攻防实战的结合**。

---

## 📚 课程分析

### **第一阶段:基础入门**

- Golang安装与环境配置

- 基础语法掌握与应用

👉 解决从“零基础”到能写工具的过渡问题

---

### **第二阶段(红队方向)**

**核心:进攻性工具与免杀技术**

- 编解码库使用、Poc与Exp编写

- 命令行工具编写(信息收集、爆破、权限维持等)

- 图形化工具开发(渗透、漏洞扫描、编解码器等)

- Go优秀项目源码剖析与学习

- 红队武器库开发(Fscan、Frp),C2木马免杀(静态/动态/内存/流量免杀)

- 各种小工具(字典生成、补丁识别、OA密码解密等)

- 自动化编写与Yakit插件开发

- 爬虫(req+goquery、chromedp)

---

### **第三阶段(蓝队方向)**

**核心:溯源与防御工具编写**

- 获取真实IP(溯源分析、CDN检测)

- 信息获取工具(邮件追踪、接口调用查询IP)

- 应急排查工具(进程分析、日志分析)

- 漏洞复现与反制工具(ARL、NPS溯源)

👉 蓝队部分更强调 **防守反击与实战模拟**,贴合攻防演练场景。

---

## ✨ 课程亮点

1. **零基础友好**:从环境搭建、语法讲解到工具编写,细致覆盖。

2. **实战性强**:不仅讲语言,还直接结合安全工具编写与攻防场景。

3. **红蓝对抗结合**:红队进攻工具、免杀绕过 + 蓝队应急溯源工具,攻防一体。

4. **多维度免杀**:静态、流量、内存、动态四个角度的Bypass,偏实战研究。

5. **工具化能力**:学会编写专属安全工具,而非停留在“只会用工具”。

---

## 👥 适合人群

- **初学者**:没接触过Golang,但想进入安全开发的同学。

- **红队成员**:需要掌握工具开发、免杀与自动化脚本编写。

- **蓝队工程师/应急响应人员**:想提升溯源能力,快速开发辅助工具。

- **安全研究员**:对攻防演练、漏洞利用、工具开发有深入兴趣。

---

## 为什么要选Go,Go在安全领域的优势是什么,学完之后可以做什么

### 优势:

Go有原生goroutine、channel,且能够充分利用多核处理器的优势,在高并发的应用场景下,编写各种扫描器,例如目录扫描、子域名扫描等,Go表现出色。

且有独特的自动垃圾回收机制,不需要手动管理内存,减少了内存泄漏和野指针等常见的错误。

Go语言的编译器能够将代码编译成可执行文件,且不需要依赖解释器和相关库,不依赖于底层操作系统。这使得Go语言应用程序可以在不同的平台上运行。

### 学完之后能干什么

在当下安全行业大环境下,企业更加偏向于多技能人才,编程更是重要的一环,越来越多的网安企业注重于个人技能包含独立开发高性能自动化安全工具,独立编写poc/exp等,golang就很好的实现了所有特点

编写各种实用工具,高性能自动化工具,一方面增加编程能力,一方面可以产出个人代表作品,可以提升个人影响力和知名度。

在攻防演练中,Go语言开发的常用工具(如fscan、frp)往往会被杀毒软件记录特征。学完本期课程后,能够进行深入的代码分析与二次开发,以实现规避检测的免杀策略,以及C2木马免杀,让你在攻防中所向披靡。

---

## 🔍 课程优势>>>

1. 该课0基础语言小白可以学,环境安装配置,基础语法讲解,到工具编写,都会详细讲解。

2. 基础与实战全方位结合讲。

3. 1对1文字、远程答疑,教会为止。(仅正版)

4. 课程有基础poc、exp的编写,图形化工具开发,打造属于自己的专属武器库,以及红队武器免杀,以及红队进阶课程,c2木马免杀,会从静态、流量、内存、动态多个角度实现ByPass,从基础到精通。

5. 专属的蓝队课程,应急响应、日志分析工具编写,搭建专属靶场,模拟实战。

---

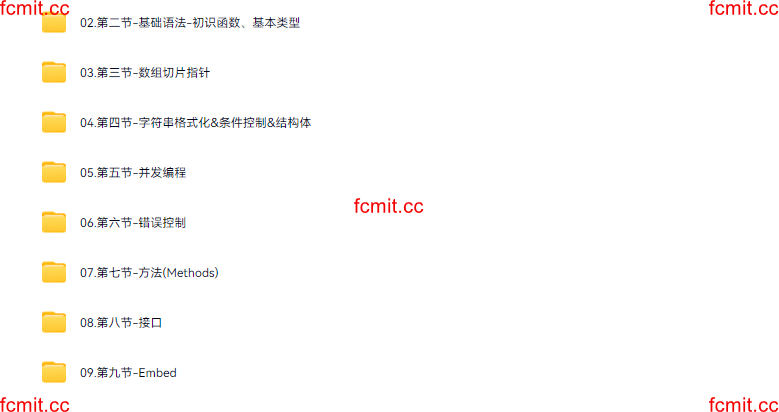

## 📚 课程大纲

### 第一阶段(基础入门):

- Golang的安装与配置、基础语法的掌握与应用

### 第二阶段(红队方向):

- 编解码库使用,Poc、Exp编写

- 命令行工具编写(归属工具、自动化信息收集工具、爆破服务协议工具、Linux权限维持工具)

- 图形化工具编写(空间测绘工具、渗透工具箱、编解码工具箱、漏洞扫描工具)

- Go优秀项目代码原理分析

- 红队武器二开免杀(Fscan、Frp),C2木马免杀(静态免杀、动态免杀、内存免杀、流量免杀)

- 各种小工具(字典生成器、杀软、补丁识别、Fscan内容提取、OA密码解密)

- Yakit各种插件编写以及基础使用

- 爬虫(req+goquery、chromedp)

### 第三阶段(蓝队方向):

**按照溯源流程**

- 获取真实IP(IP溯源分析工具、CDN检测工具)

- 信息获取(图片Exif信息获取、邮件eml提取、调用接口查询物理IP地址)

- 应急排查(应急响应工具开发、日志分析工具开发)

- 反制(ARL漏洞检测、NPS漏洞检测)

---

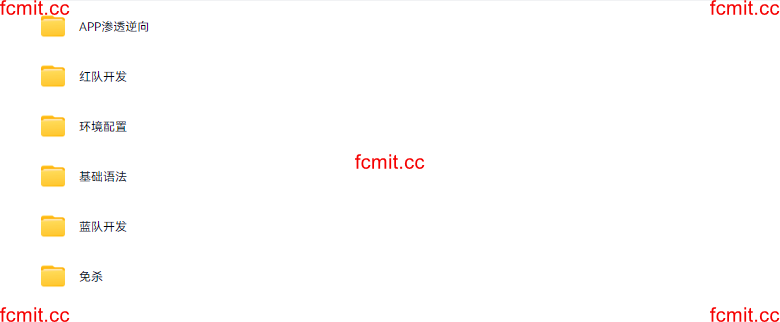

# ☁️ 网盘目录(仅展示部分目录)>>>

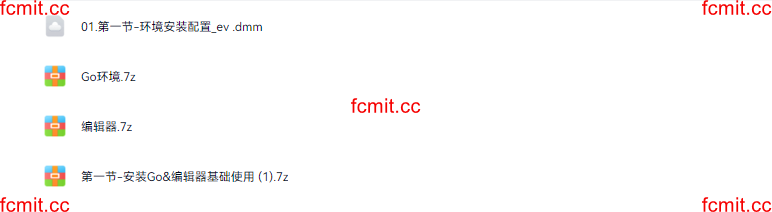

## 环境配置

## 基础语法

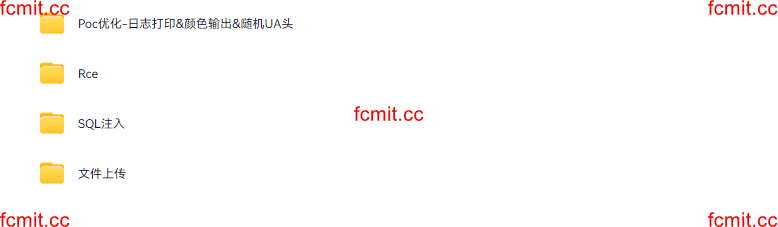

## 红队开发

### Dongle编解码

### Poc、Exp编写

##### Poc编写

### 结果输出

##### CSV

##### HTML

##### JSON

##### SQLite

### 命令行工具编写

##### flags

##### table

##### 归属类工具

##### 探测类工具

### 蓝队开发

##### 信息获取

**CDN**

**Eml**

**Exif**

##### 应急响应工具

**Windows应急响应工具**

**Linux应急响应工具**

### 免杀

### APP渗透逆向

## 📚🛠️ 课件工具展示

==本套课程课件资料和课程视频在一起哦!!==