> #内网渗透 #域渗透 #猫咪推荐域渗透 #内网渗透进阶

---

#### 官网地址:[点我直达](https://space.bilibili.com/481401583?spm_id_from=333.337.0.0)

<a href="https://fcmit.cc/" target="_blank" style="text-decoration: none; display: flex; align-items: center; justify-content: center; text-align: center;">

<img style="height: 8em; width: auto; margin-right: 10px; pointer-events: none; user-select: none;" src="https://fcmit.cc/lxkf3.png" referrerpolicy="no-referrer" alt="1.png">

</a>

# 🔍 课程介绍>>>

从搭建域环境、域内信息搜集、域内各种工具使用、域内各种“loudong”操作、域控制器安全、域权限维持、跨域攻击 ... ...

## 🧭 课程概述

《渗透攻击红队:内网域渗透》是一门以**企业内网攻防实战为核心**、以**红队思维为导向**的高级进阶课程。课程围绕 Windows 域环境中的横向移动、权限提升、信息收集、漏洞利用与持久化控制等关键环节,系统呈现**红队渗透在内网中的完整攻击链路**。

课程强调实用性与对抗性,涵盖大量工具使用、漏洞实操、场景演练与绕过技术,是面向专业安全从业者的高质量实战课程。

---

## 🧱 课程内容结构

### **一、基础准备与信息侦察**

- Linux / Windows 环境下信息收集技巧

- 使用 BloodHound 分析权限关系图谱

- 自动化扫描、SMB探测、内网端口探测(TCP/UDP)

### **二、认证机制与协议分析**

- NTLM 与 Kerberos 协议认证机制讲解

- 内网抓包、身份识别与登录痕迹分析

- 域内主机登录分析、哈希传递攻击原理

### **三、横向移动与命令执行**

- wmiexec、psexec、smbexec 工具技巧

- GPP明文密码、计划任务后门、批量远程执行技术

- 获取域内高权限账户信息,利用rdesktop登录RDP

### **四、漏洞利用与提权方式**

- MS14-068、CVE-2020-1472(Zerologon)提权实战

- Token窃取与票据伪造(RBCD)

- Exchange ProxyLogon/ProxyShell漏洞与邮件后利用

### **五、持久化控制与绕过手段**

- Bypass UAC、绕过杀软技巧、利用注册表持久化

- SSR、Skeleton Key、Hook PasswordChangeNotify等利用手段

- AdminSDHolder、SID History 等机制持久化滥用

### **六、红队技巧进阶**

- 利用wevtutil、owa日志等溯源分析与定位技巧

- 内网渗透时如何定位特定用户所在设备

- MSF与CS(CobaltStrike)联动、横向打点操作

- 不出网环境中进行渗透与通讯技巧总结

---

## 👤 适合人群

- 企业红队、安全攻防工程师

- 渗透测试人员、漏洞研究员

- 有一定基础的网络安全学习者

---

## 📈 学习收获

- 构建完整内网域渗透知识体系

- 掌握各阶段红队攻击技术链

- 具备在真实企业环境中独立发起攻击演练的能力

- 熟练使用核心攻击工具(CS、MSF、Impacket 等)

---

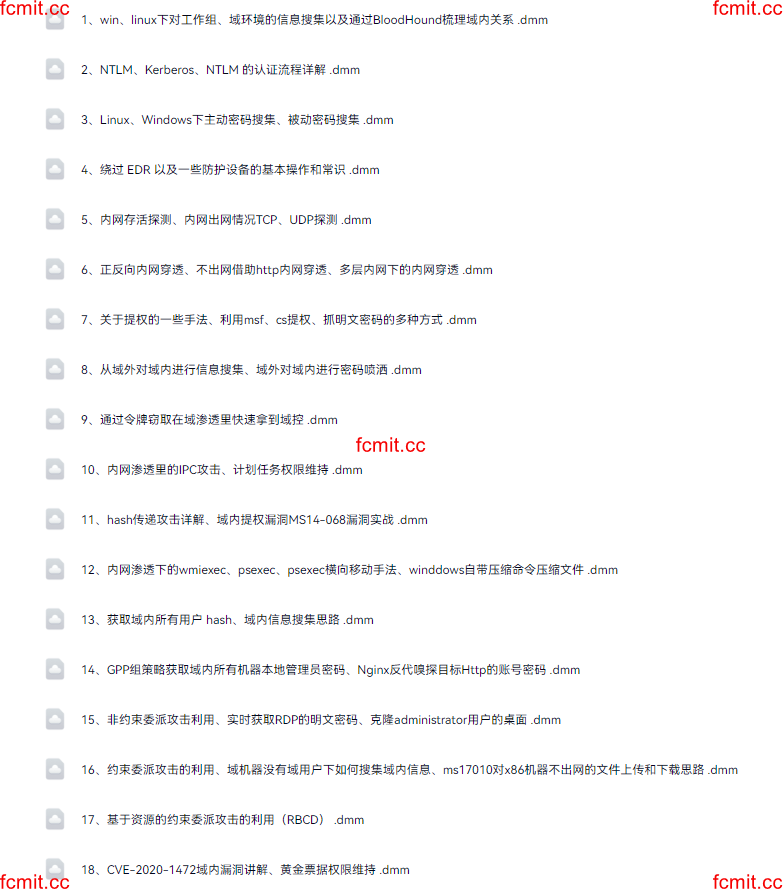

# ☁️ 网盘目录(仅展示部分目录)>>>

## 📚🛠️ 课件工具展示