# 🏷

> #恶意代码分析 #逆向工程 #Windows安全 #红蓝对抗 #内核与驱动 #就业导向 #C++编程 #汇编语言 #PE结构解析 #静态分析 #动态调试 #IDA使用 #OD调试 #行为分析 #流量分析 #Wireshark #Procmon #威胁情报 #YARA规则 #VBA宏攻击 #Office安全 #PowerShell攻击 #脚本分析 #反调试技术 #加壳脱壳 #代码混淆 #DLL注入 #Hook技术 #驱动开发 #内核通信 #系统底层 #API调用分析 #应急响应 #样本分析实战 #安全分析工程师 #恶意代码对抗

---

#### ⬇️获取课程⬇️

<a href="https://fcmit.cc/" target="_blank" style="text-decoration: none; display: flex; align-items: center; justify-content: center; text-align: center;">

<img style="height: 8em; width: auto; margin-right: 10px; pointer-events: none; user-select: none;" src="https://fcmit.cc/lxkf3.png" referrerpolicy="no-referrer" alt="1.png">

</a>

# 🔍 课程介绍>>>

围绕**恶意代码分析(Malware Analysis)工程师培养**展开,从底层编程(C++/汇编)到静态/动态分析,再到对抗技术(加壳、脱壳、反调试、驱动与Hook),最终形成完整的样本分析与应急响应能力体系。

目标是:**让学习者具备真实样本分析与安全对抗的工程化能力,面向就业。**

---

# 知识点与技能

## 一、基础能力(理解层 → 应用层)

- **C++基础与Windows API**

- 理解程序运行机制、系统调用方式

- 应用场景:分析恶意代码行为来源

- **汇编语言基础(x86/x64)**

- 指令、寄存器、调用约定

- 应用:逆向分析、调试跟踪

- **PE文件结构**

- 文件头、节区、导入导出表

- 应用:判断恶意程序结构与加载方式

---

## 二、逆向与分析核心技能(应用层 → 实战层)

- **IDA静态分析**

- 反编译、函数识别、插件使用

- **OD动态调试**

- 断点、内存分析、运行时行为观察

- **动态分析方法**

- 行为监控、API调用分析

---

## 三、行为与流量分析(实战层)

- **进程行为分析(Procmon)**

- **网络流量分析(Wireshark)**

- 应用:溯源恶意通信、识别C2行为

---

## 四、威胁分析与规则(实战层)

- **威胁情报与分析平台使用**

- **YARA规则编写与应用**

- 应用:样本检测、批量识别

---

## 五、攻击载荷与利用技术(进阶实战)

- **VBA与Office攻击**

- 宏病毒、模板注入、漏洞利用

- **PowerShell攻击链**

- 脚本执行、落地行为分析

---

## 六、对抗与绕过技术(高级)

- **反调试技术**

- **加壳与脱壳**

- 手动 + 工具实现

- **DLL技术与加载方式**

- 恶意代码注入

---

## 七、内核与高级对抗(高级)

- **驱动开发基础**

- **Hook技术(回调函数)**

- 应用层 ↔ 内核层通信

---

## 八、安全运营与实战(综合能力)

- **应急响应流程**

- **综合样本分析实战**

---

# 适合人群

## ✅ 适合

- 有一定编程基础(C/C++优先)的学习者

- 想进入**安全/逆向/病毒分析**方向的求职者

- 渗透测试转蓝队/逆向方向的人

- 安全工程师进阶(提升底层能力)

---

## ⚠️ 可能需要的基础(部分为合理推断)

- 基本编程能力(至少一门语言)

- 基础计算机体系结构理解

👉(依据课程从C++/汇编起步但节奏较快推断)

---

## ❌ 不太适合

- 零基础小白(无编程经验)

- 只想做Web安全/工具脚本的人

👉(课程偏底层与逆向)

---

# ☁️ 网盘目录(仅展示部分目录)>>>

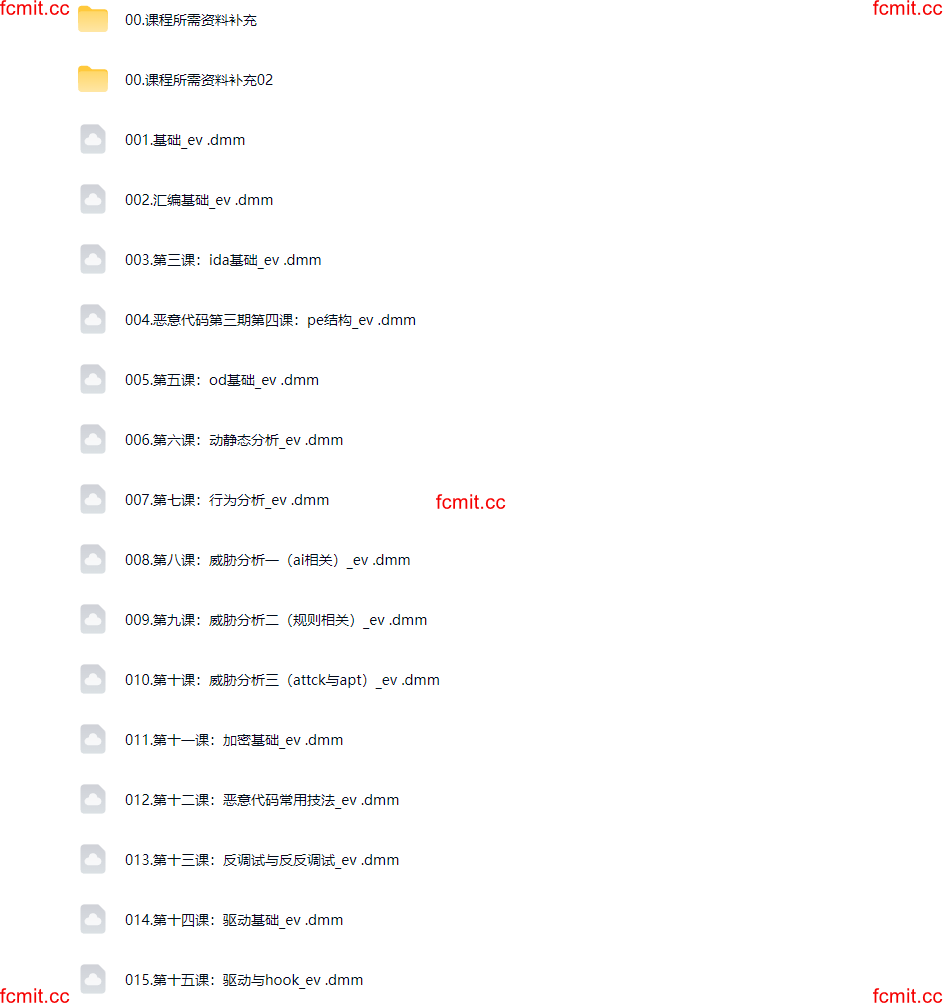

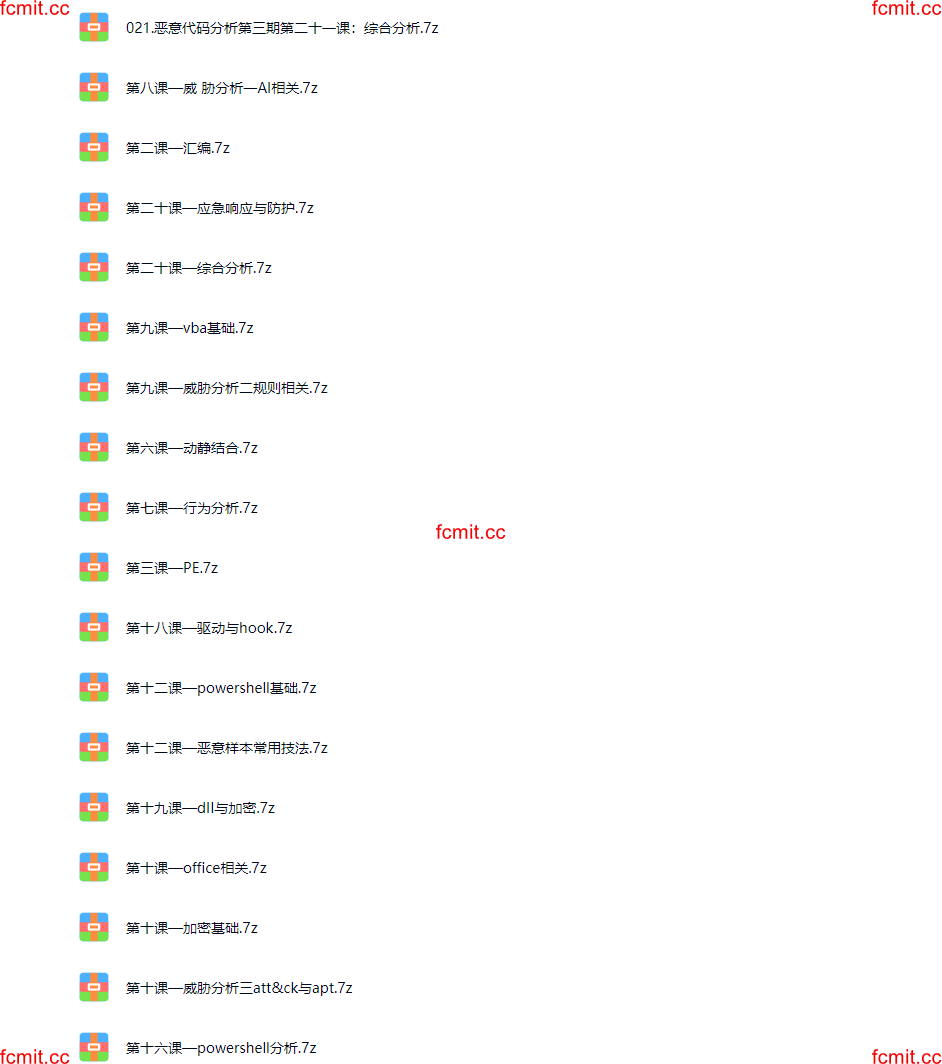

## 📚 课件展示

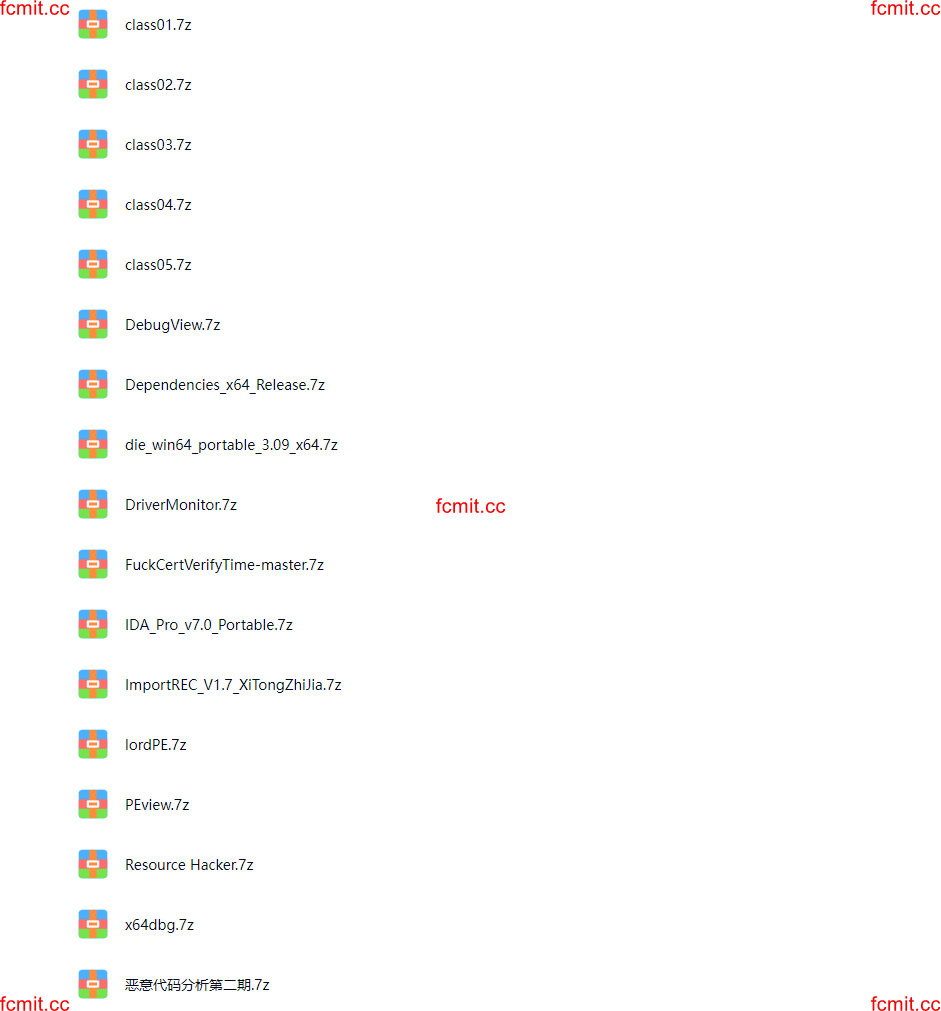

## 🛠️ 工具展示