# 🏷

> #CTF #PWN #汇编语言 #Linux基础 #ELF结构 #栈溢出 #ROP链 #GOT表改写 #堆漏洞利用 #UAF #FastbinAttack #UnsortedBin #IOFILE #FSOP #AWD攻防 #猫咪推荐CTF

---

#### ⬇️获取课程⬇️

<a href="https://fcmit.cc/" target="_blank" style="text-decoration: none; display: flex; align-items: center; justify-content: center; text-align: center;">

<img style="height: 8em; width: auto; margin-right: 10px; pointer-events: none; user-select: none;" src="https://fcmit.cc/lxkf3.png" referrerpolicy="no-referrer" alt="1.png">

</a>

# 🔍 课程介绍>>>

==非外面流传的不完整老版本,本套是官方最新版本!!!详情可自己对比目录!!!==

==全套课件、作业、代码、源码、工具 全部都带的有!!==

本课程旨在交付系统的CTF-PWN(二进制漏洞挖掘与利用)实战能力,学习者最终将带走从底层系统机制认知(Linux/汇编/ELF)到高级漏洞利用手法(栈/堆/IOFILE),再到应对AWD真实赛制的完整攻击链路与漏洞修补经验。

## 知识与能力图谱

|**核心模块**|**知识/技能点**|**训练目标**|

|---|---|---|

|**01-02. 基础知识**|汇编语言、Linux基础、调用约定、ELF文件结构、延迟绑定机制、Linux安全防护机制、必备工具安装与使用|建立二进制底层运作逻辑认知,完成实战工具链环境的准备。|

|**03-04. 栈漏洞**|栈溢出原理、基本栈溢出、ROP及进阶ROP、改写GOT表getshell、绕过保护机制|掌握栈相关漏洞的原理与实操利用,建立CTF栈题的通用解题思路。|

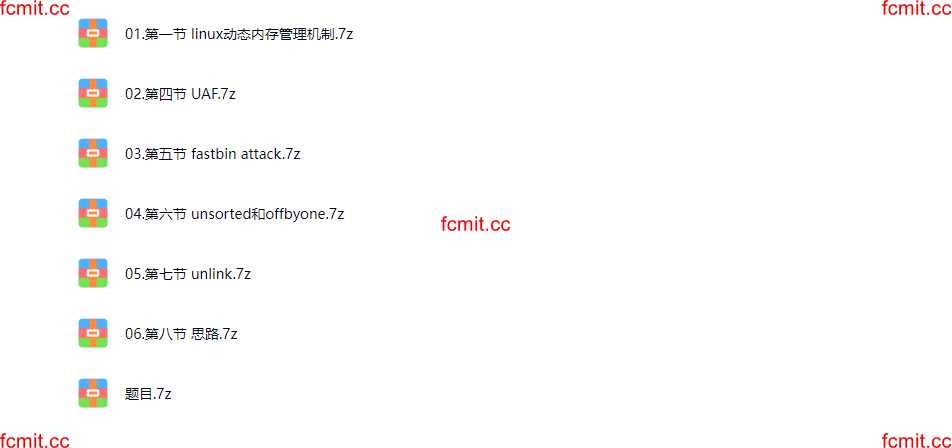

|**05-06. 堆漏洞**|Linux动态内存管理机制、堆调试方法、UAF、fastbin attack、unsorted bin & off-by-one/null、unlink|深度解析动态内存底层机制,掌握主流堆漏洞的动手调试与通用利用路径以获取shell。|

|**07. IOFILE**|IOFILE机制介绍、利用stdout flag、FSOP、house of orange|掌握基于文件流(IOFILE)的高阶漏洞利用技巧。|

|**08. AWD赛制**|AWD赛制工作流程、常见漏洞类型及修补、hook & seccomp机制|适应AWD攻防模式,掌握实战环境下的漏洞防御(修补/沙箱防护)与对抗能力。|

## 深度亮点剖析

- **设计亮点:理论与动手调试深度绑定。** 课程拒绝纸上谈兵,在复杂模块中特设专门的调试小节,如“19. 调试堆的方法&动手调试堆”、“22. 调试并利用fastbin attack”,强调通过动态调试验证理论。此外,采取专题化设计(单独抽出IOFILE章节),结构清晰。

- **实战强度:高密度实战与场景还原。** 课程包含大量实战与习题环节(依据:“12. 进阶rop&进阶rop实战”、“13. 改写got表...&改写实战”、“16. 习题课:讲解CTF中的一些例题”)。不仅关注“怎么攻(getshell)”,还包含“怎么防”,在第08章特别引入了“33. 常见漏洞类型以及修补”和“34. hook&seccomp”,具备贴近真实比赛的极高含金量。

## 行业/专业背景溯源

- **CTF(夺旗赛)**:贯穿全课的核心背景,明确指向网络安全领域的特定赛事(依据:“01. CTFPWN介绍”、“15. CTF栈题的一般利用思路”)。

- **AWD(Attack With Defense)**:网络安全竞赛中的攻防模式赛制(依据:“08.AWD”章节标题及“32. awd需要做的工作”)。

## 课程定位判别

- **定位描述**:从零基础起步的 CTF-PWN 进阶与专项实战课。

- **判定理由**:课程起点较低,包含了“汇编语言基础”、“Linux基础”和“工具安装”(02、03、08小节),属于入门科普;但后续跨度极大,直指“house of orange”、“FSOP”及“seccomp”等高阶 PWN 专有名词,属于深度进阶与赛事专项硬核训练。

## 精准受众画像

- **推荐人群**:准备参与CTF/AWD比赛的安全选手、主攻二进制安全方向(PWN)的初学者、安全研究员。

- **非适宜人群(合理推断)**:纯 Web 安全方向且不打算涉猎底层的从业者;排斥汇编代码与底层内存逻辑、仅寻求理论科普的人员(极高密度的“调试”、“内存”、“寄存器”相关内容会带来严重挫败感)。

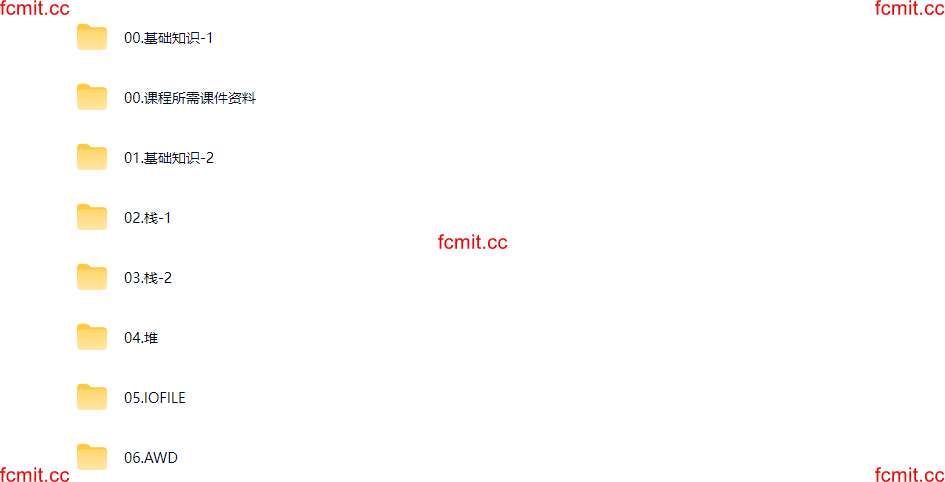

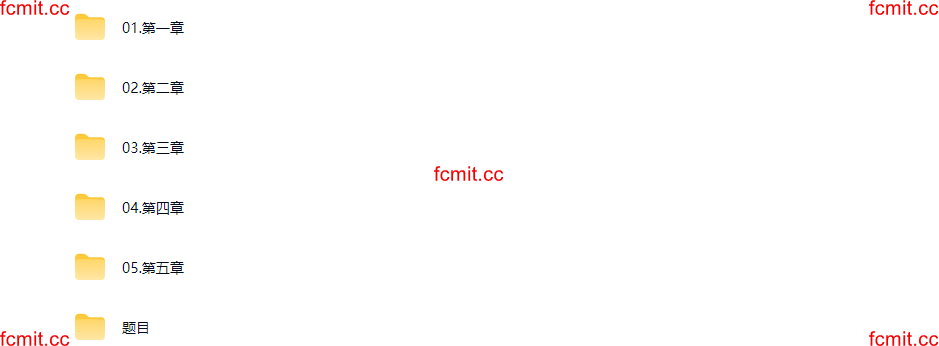

# ☁️ 网盘目录(仅展示部分目录)>>>

## 📚 🛠️课件工具展示

### 第一章节

### 第二章节

###第三章节

==课程所需资料都带的有,这里就不一一展示啦,仅展示前三章节哦==